Доброго времени суток, дорогие друзья.

Сегодня речь пойдет о таком гадком вирусе, который делает так, что windows заблокирован почти наглухо (как правило, нельзя открыть диспетчер задач, попасть в безопасный режим и вообще как-либо взаимодействовать с системой) и требуется отправить смс-ку или вовсе сходить к терминалу и положить деньги на счет автора вируса, а потом, якобы, наступит разблокировка.

На деле же никакой разблокировки Вашего Windows не будет и Вы просто потеряете деньги, а посему, настоятельно не рекомендуется никогда отправлять что-либо кому-либо в любом виде.

- Trojan Winlock и вводная

- Вариант 1 - коды раблокировки

- Вариант 2 - с помощью AVZ

- Вариант 3 - с помощью скрипта

- Вариант 4 - используем режим восстановления

- Вариант 5 - сканируем систему с помощью LiveCD (или LiveUSB)

- Вариант 6 - используем Kaspersky Virus Removal Tool

- Вариант 7 - используем консоль и диск Windows

- Дополнительная информация

- Как решить проблемы, оставшиеся после очистки

- Если не работает диспетчер задач

- Послесловие

Trojan Winlock и вводная

Не смотря на то, что это феноменальная пакость и она принесла много вреда обычным людям и их компьютерам, надо всё таки отдать должное изобретательности вирусописателей ибо, как-никак, наживаться на пользователях пиратской версии Windows (почему именно пиратской? Потому, что в лицензионной, постоянно обновляющейся Windows XP этот вирус попросту не работает) идея шикарная и, как я понимаю, прибыльная, ибо вирус постоянно модифицируется и улучшается всеми возможными способами. Во-вторых, дело даже не столько в идее, сколько в реализации, ибо сие чудо не прописано банально в автозагрузке, а заложено поглубже и срабатывает даже в безопасном режиме и при диагностическом запуске (загрузка только основных драйверов и служб), что составляет некие интересные трудности по разблокировки заблокированного windows, а трудности это всегда интересно.

В общем мне понравилось, но не остановило, а посему я предлагаю Вам набор решений по устранению этой гадости, блокирующей работу Windows и требующей оправки смс, а так же поведаю о том, что делать, если после удаления вируса у вас чистый рабочий стол или другие проблемы.

Описанные ниже решения актуальны почти для всех версий вируса за редким исключением. Если же у Вас по-прежнему windows заблокирован не смотря на все манипуляции и ухищрения, то свяжитесь со мной - займемся разблокировкой иначе и вместе. А теперь несколько вариантов и способов решения проблемы (пробуйте все, пока не придете к успеху):

к содержанию ↑Вариант 1 - коды раблокировки

Описанные ниже решения актуальны почти для всех версий вируса за редким и

На сайте dr.web есть коды разблокировки и найти их можно тут. Просто нажмите на скриншот Вашего вируса и слева увидите, что это за вирус и код его разблокировки. Так же, как вариант, Вы можете ввести номер куда просят отправить смс и текст сообщения, а затем нажать на кнопку "найти" и получить код.

После разблокировки тут же начинаем лечить систему нормальным антивирусом.

Если после разблокировки у Вас чистый рабочий стол, то читайте конец статьи.

Вариант 2 - с помощью AVZ

- Берем рабочий компьютер и флешку\диск.

- Скачиваем avz, записываем его на флешку или диск.

- Идем к зараженному компьютеру. Перед загрузкой Windows, а именно перед экраном где ползет полосочка Windows XP, жмем F8 и выбираем "Безопасный режим с поддержкой командной строки".

- Ждем загрузки и, если все получилось, то в конце видим перед собой командную строку.

- Вставляем диск\флешку в компьютер.

- В командной строке пишем команду: explorer и тыкаем в кнопочку enter.

- Ждем пока появится знакомый нам "Мой компьютер"

- Заходим на флешку\диск и запускаем avz.exe

- Выбираем "Файл - Мастер поиска и устранения проблем". В появившемся окошке выбираем: "Системные проблемы" - "Все проблемы" и жмем кнопочку "Пуск". Ставим все галочки кроме тех, что начинаются с "Разрешен автозапуск с.." и "Отключено автоматическое обновление системы". После чего жмем "Исправить отмеченные проблемы".

- Там же выбираем "Настройки и твики браузера" - "Все проблемы", отмечаем все галочки и жмем "Исправить отмеченные проблемы".

- Там же выбираем "Приватность" - "Все проблемы", отмечаем все галочки и жмем "Исправить отмеченные проблемы".

- Далее жмем "Закрыть", а затем, все в том же AVZ, выбираем "Сервис" - "Менеджер расширений проводника" и в появившемся списке снимаем галочки со всех строчек, которые написаны чернымт (а не зеленым цветом).

- После этого запускаем "Сервис" - "Менеджер расширений IE" и удаляем (именно удаляем, методом нажатия крестика) ВСЕ строки в списке.

- Перезагружаемся и видим, что этой гадости больше нету, а значит проводим полную очистку системы нормальным антивирусом.

PS: Если этот способ не помог, то либо воспользуйтесь способом третьим (ниже по тексту), либо просто все в том же "Безопасном режиме с поддержкой командной строки" проведите полное сканирование системы AVZ-том как написано мною тут.

к содержанию ↑Вариант 3 - с помощью скрипта

- Берем рабочий компьютер и флешку\диск.

- Скачиваем avz, записываем его на флешку или диск.

- Идем к зараженному компьютеру. Перед загрузкой Windows, а именно перед экраном где ползет полосочка Windows XP, жмем F8 и выбираем "Безопасный режим с поддержкой командной строки".

- Ждем загрузки и, если все получилось, то в конце видим перед собой командную строку.

- Вставляем диск\флешку в компьютер.

- В командной строке пишем команду: explorer и тыкаем в кнопочку enter.

- Ждем пока появится знакомый нам "Мой компьютер"

- Заходим на флешку\диск и запускаем avz.exe

- Выбираем "Файл" - "Выполнить скрипт".

- Вставляем в появившееся окно скрипт:

begin

SearchRootkit(true, true);

SetAVZGuardStatus(True);

QuarantineFile('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5\FNM62GT9\lexa2[1].exe','');

QuarantineFile('C:\RECYCLER\S-1-5-21-1482476501-1644491937-682003330-1013\ise32.exe','');

QuarantineFile('C:\Program Files\AskBarDis\bar\bin\askBar.dll','');

DelBHO('{638E9359-625E-4E8A-AA5B-824654C3239B}');

DelBHO('{1A16EC86-94A1-47D5-A725-49F5970E335D}');

QuarantineFile('C:\Documents and Settings\All Users\Application Data\zsglib.dll','');

QuarantineFile('C:\Documents and Settings\All Users\Application Data\phnlib.dll','');

QuarantineFile('Explorer.exe csrcs.exe','');

QuarantineFile('C:\WINDOWS\System32\drivers\68ed4e7b.sys','');

DeleteFile('C:\WINDOWS\System32\drivers\68ed4e7b.sys');

DeleteFile('Explorer.exe csrcs.exe');

DeleteFile('C:\Documents and Settings\All Users\Application Data\phnlib.dll');

DeleteFile('C:\Documents and Settings\All Users\Application Data\zsglib.dll');

DeleteFile('C:\Program Files\AskBarDis\bar\bin\askBar.dll');

DeleteFile('C:\RECYCLER\S-1-5-21-1482476501-1644491937-682003330-1013\ise32.exe');

DeleteFile('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5\FNM62GT9\lexa2[1].exe');

DelBHO('{1F460357-8A94-4D71-9CA3-AA4ACF32ED8E}');

DelBHO('{3041d03e-fd4b-44e0-b742-2d9b88305f98}');

DelBHO('{201f27d4-3704-41d6-89c1-aa35e39143ed}');

DelCLSID('{28ABC5C0-4FCB-11CF-AAX5-81CX1C635612}');

DeleteFileMask('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5', '*.*', true);

BC_ImportDeletedList;

ExecuteSysClean;

BC_Activate;

RebootWindows(true);

end.

Важно! Где вместо Ваш_аккаунт надо вписать имя своего аккаунта в системе. Это может быть administrator, может быть sonik, может быть vasya или что-то еще, т.е. имя пользователя под которым Вы входите в систему.

- Жмем кнопочку "Запустить". Ждем окончания работы скрипта.

- Перезагружаемся и видим, что блокировки windows больше нету, а значит проводим полную очистку системы нормальным антивирусом.

PS: Если этот способ не помог, то все в том же"Безопасном режиме с поддержкой командной строки" проведите полное сканирование системы AVZ-том как написано мною тут.

к содержанию ↑Вариант 4 - используем режим восстановления

Этот вариант порой помогает для старых версий вируса.

Заходим в BIOS (кнопочка DEL сразу после включения/перезагрузки компьютера) и переводим там часы на неделю вперед (как вариант, можно попробовать так же на неделю назад). Вирус, возможно, отключится, после чего запускаем систему и проверяемся нормальным антивирусом.

к содержанию ↑Вариант 5 - сканируем систему с помощью LiveCD (или LiveUSB)

Используем LiveCD от компании Dr.web, который позволяет просканировать систему с CD-диска и очистить её от этой гадости, которая блокирует работу windows.

Скачать образ программы можно с сайта разработчика, т.е с сайта компании Dr.Web.

Что касается установки. Нам надо записать образ на диск. Сделать это можно несколькими способами, но я рекомендую один единственный, а именно:

- Берем чистый диск, вставляем его в CD-ROM

- Скачиваем программку для записи SCD Writer, которую я рекомендовал тут.

- Скачиваем образ по ссылке выше.

- Запускаем SCD Writer, там выбираем Диск - Записать ISO-образ на диск, выбираем скачанный образ на диске, выставляем скорость записи и ждем окончания записи.

Дальше нам, собственно, надо сделать так, чтобы загрузка происходила не с жесткого диска, а с только что записанного CD. Для этого надо зайти в BIOS (кнопочка Del на САМОЙ ранней стадии загрузки компьютера), а затем найти там раздел, связанный с Boot и выбрать как первый источник загрузки Ваш CD-ROM. После чего сохранить изменения и перезагрузить компьютер. Загрузившись с диска выбираем первый пункт в появившемся меню, а затем запускаем Dr.Web Scanner, запускаем само сканирование кнопочкой Start и ждем окончания, после чего, обрабатываем найденные вирусы, давая команду удалить их. Подробнее о использовании Dr.web LiveCD можно прочитать тут.

к содержанию ↑Вариант 6 - используем Kaspersky Virus Removal Tool

С помощью скриптов Kaspersky Virus Removal Tool.

- Берем рабочий компьютер и флешку\диск.

- Скачиваем Kaspersky Virus Removal Tool и устанавливаем оный на флешку или диск.

- Идем к зараженному компьютеру. Перед загрузкой Windows, а именно перед экраном где ползет полосочка Windows XP, жмем F8 и выбираем "Безопасный режим с поддержкой командной строки".

- Ждем загрузки и, если все получилось, то в конце видим перед собой командную строку.

- Вставляем диск\флешку в компьютер.

- В командной строке пишем команду: explorer и тыкаем в кнопочку enter.

- Ждем пока появится знакомый нам "Мой компьютер"

- Заходим на флешку\диск и запускаем Kaspersky Virus Removal Tool

- В программе переходим на вкладку "Ручное лечение" и вставляем в окошко, по очереди, скрипты ниже, а затем нажимаем кнопочку "Выполнить". Внимание! "По очереди" означает, что сначала вставляем первый и жмем кнопочку "Выполнить", затем первый убираем, вставляем второй и снова жмем кнопочку "Выполнить" и так все скрипты.

begin

SearchRootkit(true, true);

SetAVZGuardStatus(True);

QuarantineFile('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5\FNM62GT9\lexa2[1].exe','');

QuarantineFile('C:\RECYCLER\S-1-5-21-1482476501-1644491937-682003330-1013\ise32.exe','');

QuarantineFile('C:\Program Files\AskBarDis\bar\bin\askBar.dll','');

DelBHO('{638E9359-625E-4E8A-AA5B-824654C3239B}');

DelBHO('{1A16EC86-94A1-47D5-A725-49F5970E335D}');

QuarantineFile('C:\Documents and Settings\All Users\Application Data\zsglib.dll','');

QuarantineFile('C:\Documents and Settings\All Users\Application Data\phnlib.dll','');

QuarantineFile('Explorer.exe csrcs.exe','');

QuarantineFile('C:\WINDOWS\System32\drivers\68ed4e7b.sys','');

DeleteFile('C:\WINDOWS\System32\drivers\68ed4e7b.sys');

DeleteFile('Explorer.exe csrcs.exe');

DeleteFile('C:\Documents and Settings\All Users\Application Data\phnlib.dll');

DeleteFile('C:\Documents and Settings\All Users\Application Data\zsglib.dll');

DeleteFile('C:\Program Files\AskBarDis\bar\bin\askBar.dll');

DeleteFile('C:\RECYCLER\S-1-5-21-1482476501-1644491937-682003330-1013\ise32.exe');

DeleteFile('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5\FNM62GT9\lexa2[1].exe');

DelBHO('{1F460357-8A94-4D71-9CA3-AA4ACF32ED8E}');

DelBHO('{3041d03e-fd4b-44e0-b742-2d9b88305f98}');

DelBHO('{201f27d4-3704-41d6-89c1-aa35e39143ed}');

DelCLSID('{28ABC5C0-4FCB-11CF-AAX5-81CX1C635612}');

DeleteFileMask('C:\Documents and Settings\Ваш_Аккаунт\Local Settings\Temporary Internet Files\Content.IE5', '*.*', true);

BC_ImportDeletedList;

ExecuteSysClean;

BC_Activate;

RebootWindows(true);

end.

begin

SearchRootkit(true, true);

QuarantineFile('Base.sys', 'CHQ=N');

QuarantineFile('explorer.ex', 'CHQ=N');

QuarantineFile('hpt3xx.sys', 'CHQ=N');

QuarantineFile('C:\WINDOWS\system32\DRIVERS\AVGIDS Shim.Sys', 'CHQ=S');

QuarantineFile('C:\WINDOWS\system32\drivers\cmudau .sys', 'CHQ=S');

QuarantineFile('C:\WINDOWS\System32\Drivers\dump_n vatabus.sys', 'CHQ=S');

QuarantineFile('C:\WINDOWS\system32\Drivers\SPT2Sp 50.sys', 'CHQ=S');

QuarantineFile('C:\WINDOWS\system32\Drivers\usbVM3 1b.sys', 'CHQ=S');

QuarantineFile('C:\WINDOWS\system32\DRIVERS\wg111v 2.sys', 'CHQ=S');

QuarantineFile('C:\DOCUME~1\FE66~1\LOCALS~1\Temp\Y KI224.tmp', 'CHQ=S');

BC_QrFile('C:\WINDOWS\System32\Drivers\dump_nvatab us.sys');

BC_QrFile('C:\WINDOWS\system32\Drivers\SPT2Sp50.sy s');

BC_QrFile('C:\WINDOWS\system32\Drivers\usbVM31b.sy s');

BC_QrFile('C:\WINDOWS\system32\DRIVERS\wg111v2.sys ');

BC_QrFile('C:\DOCUME~1\FE66~1\LOCALS~1\Temp\YKI224 .tmp');

BC_Activate;

RebootWindows(true);

end.

var

qfolder: string;

qname: string;

begin

qname := GetAVZDirectory + '..\Quarantine\quarantine.zip';

qfolder := ExtractFilePath(qname);

if (not DirectoryExists(qfolder)) then CreateDirectory(qfolder);

CreateQurantineArchive(qname);

ExecuteFile('explorer.exe', qfolder, 1, 0, false);

end.

begin

Executerepair(16);

ExecuteWizard('TSW', 2, 2, true);

RebootWindows(true);

end.

begin

ExecuteStdScr(3);

RebootWindows(true);

end. - Ждем перезагрузки, смотрим заблокирован windows или нет. Если все в порядке, то проверяемся на вирусы

Вариант 7 - используем консоль и диск Windows

Некоторые разновидности вируса довольно хитрым образом перезаписывают загрузочную область диска так, что устранить оный обычными методами не представляется возможным. Однако, в общем-то, способ есть и заключается он в следующем..

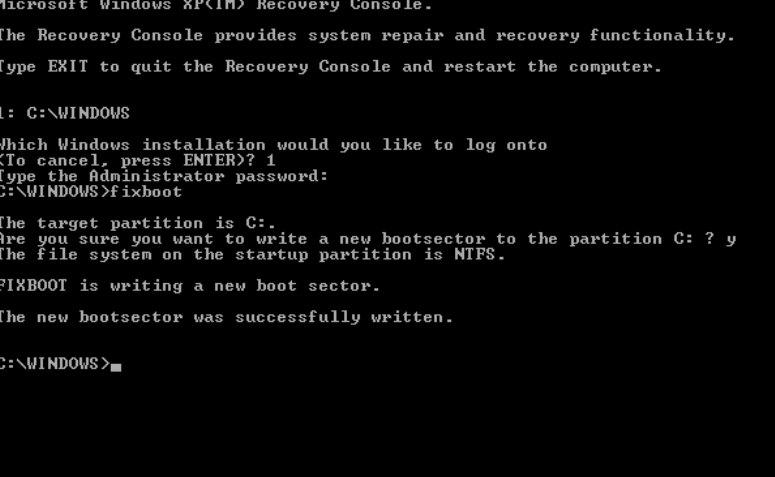

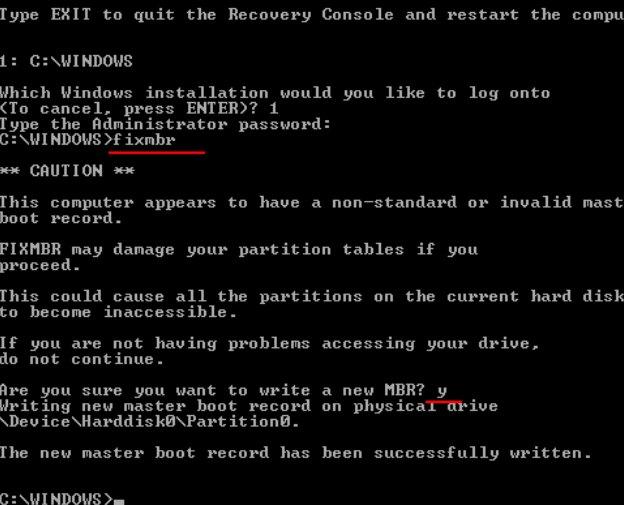

Вставьте установочный диск Windows и выставьте загрузку в BIOS с CD-ROM и, загрузившись с этого диска (для этого надо зайти в BIOS (кнопочка Del на САМОЙ ранней стадии загрузки компьютера), а затем найти там раздел, связанный с Boot и выбрать как первый источник загрузки Ваш CD-ROM, после чего сохранить изменения и перезагрузить компьютер), вместо установки новой системы нажмите кнопочку R, чтобы открылась консоль восстановления. В этой самой консоли Вам предложат выбрать из списка ту систему, которую хотите восстановить (для этого надо нажать, например, 1 и Enter, а так же, отвечая на вопрос консоли, возможно, потребуется нажать следом кнопочку Y и Enter) и набрать команды FIXBOOT и FIXMBR (см.картинки ниже).

Перезагружаемся, смотрим. Вирус, блокирующий работу системы должен был исчезнуть.

к содержанию ↑Дополнительная информация

Далее у Вас могут появиться проблемы с работой Windows (последствия действий вируса) в виде голого рабочего стола, заблокированного диспетчера задач и пр. Если это так, то читайте статью дальше.

Часто некоторые пишут о модификациях вируса, которые не позволяют попасть в безопасный режим (т.е баннер актуален и там, либо же безопасный режим вовсе не грузится), либо же LiveCD вирус не находит и не удаляет.

Действительно такое имеет место быть, но и здесь можно сделать, как говорится, ход конём, а именно, начать с восстановления интерфейса, а потом уже убить вирус. Чтобы восстановить интерфейс (т.е сначала разблокировать систему хоть как-то) необходимо воспользоваться всеми рекомендациями с подзаголовка "Решаем проблемы после удаления вируса, который блокировал систему", а именно, ниже по тексту.

К слову, после проделывания оного (т.е упомянутой разблокировки путём всего, что идет ниже по тексту) рекомендуется сначала загружать систему в безопасном режиме дабы очистить вирус, а потом уже в обычном (ибо возможна повторная блокировка, если вирус прописан в автозагрузке).

к содержанию ↑Как решить проблемы, оставшиеся после очистки

Просто удалить вирус Trojan Winlock, который заблокировал windows и требует отправки смс, далеко не всегда достаточно, т.к. он меняет настройки реестра, а именно, скорее всего после удаления Вы увидите чистый рабочий стол и курсор мышки. Скорее всего, не откроется ни диспетчер задач, ни что-либо еще, не будет никакого доступа в панель пуск и никуда вообще. Можно конечно попробовать вылечить систему из безопасного режима, но, как правило, и он заблокирован и компьютер попросту перезагружается при попытке входа туда. Однако есть способ лечения.

Раз компьютер не загрузить с жесткого диска, то мы будем грузить его с CD, благо есть дистрибутивы загрузочных дисков Windows XP, которые позволяют грузится с себя напрямую. И так, что делаем:

- Берем другой компьютер, флешку и диск.

- Скачиваем вот этот архив. Распаковываем.

Специально для тех кто в танке и постоянно пишет грозные и гневные комментарии/письма на тему того, что в упомянутом выше архиве хранится вирус, трояны и прочие ужасы жизни. Я уже неоднократно писал, что никаких вирусов там нету, зато там есть ряд софта на который антивирус, на всякий случай, перестраховываясь, реагирует, так сказать, нервным способом (а именно воплями о вирусе и тп), что логично, учитывая, что там (в архиве) есть редакторы реестра, антивирусы с базами и прочие программы, которые позволяют копаться Вам внутри системы и возвращать её работоспособность в самых критичных ситуациях.

Если Вы не доверяете моему архиву и моим словам, то можете смело отказаться от его использования и сидеть с вирусом-блокиратором дальше.

- Внутри архива лежит образ загрузочного диска с ОС WindowsPE, программа для его записи + альтернативный редактор реестра (надо дописать на тот же диск после записи образа или же скопировать на флешку и потом запустить с флешки)

- Запускаем SCD Writer (программа для записи, что была в архиве), там выбираем Диск - Записать ISO-образ на диск, выбираем скачанный образ на диске, выставляем скорость записи и ждем окончания записи.

- Идем к пораженному компьютеру, перезагружаем и заходим в BIOS (сразу после перезагрузки давим в кнопочку DEL, чтобы туда попасть), находим пункт выбора устройств для загрузки (boot) и на первое место ставим CD-ROM. Сохраняем настройки, выходим из BIOS, вставляем диск и флешку с редактором реестра.

- После перезагрузки ждем начала загрузки с CD-диска, в появившемся меню жмем в кнопочку 1, т.е. выбираем WindowsPE, долго ждем пока система загрузится. Возможно, что потребуется указать где (на каком диске и в какой папке на компьютере) стоит пораженная система. Укажите.

- Открываем мой компьютер и проходим к флешке. Там запускаем рекдактор реестра. Возможно, что программа попросит Вас указать место расположение файла ntuser.dat в пораженной системе с целью получения доступа к реестру. Укажите C:\Documents and Settings\имя_аккаунта\ntuser.dat, где имя_аккаунта, - это Ваше имя пользователя в пораженной системе. Возможно, что программа не будет видеть, - тогда откройте мой компьютер, пройдите по указанному пути, найдите ntuser.dat, затем нажмите на него правой кнопкой мышки и выберите Свойства. Далее снимите галочку "Скрытый", нажмите ОК. Теперь вернитесь в редактор реестра и укажите на появившийся ntuser.dat. Возможно, что программа предложит Вам указать путь к ntuser.dat еще одного пользователя, - во второй раз откажитесь, если все уже проделали.

- В редакторе реестра есть два типа ветвей (ветвь - это что-то вроде структуры с папками, - в окне редактора они слева). Одни, - это текущие, т.е. той системы в которой мы сейчас находимся, а другие, - это как раз пораженной системы. Нам нужны вторые. Они в редакторе реестра либо указаны со скобочками HKEY_LOCAL_MACHINE(...), где (...), - название Вашего компьютера или что-нибудь типа (W_IN_C). Так же возможно, что не будут продублированы ветви, а только подветви или что название ветвей пораженного компьютера будет не в скобках, а после подчеркивания HKEY_LOCAL_MACHINE_W_IN_C. В общем посмотрите повнимательней.

- И так, мы с Вами проходим по пути HKEY_LOCAL_MACHINE(...)\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. На Winlogon мы тыркаем мышкой, после чего справа появляется список настроек этого раздела. Там должна быть строка shell где вместо того, что там указано надо написать (два раза щелкнув по настройке мышкой) ничто иное как explorer.exe. Так же там есть строка userinit, где должно быть указано C:\WINDOWS\system32\userinit.exe, (если конечно папка с системой на диске C, если же нет, то укажите свою букву диска). Внимание! Эта строка должна заканчиваться запятой! Так же внимательно просмотрите все другие строчки на предмет наличия левых путей, ведущих не в систему.

- Далее мы открываем Мой компьютер и идем в папку с системой, а именно в windows/system и там ищем user32.exe. Его может и не быть, но если находим - удаляем. Затем смотрим корневые разделы дисков (открываем диск С, диск D если есть и т.д. - все диски что у вас есть) и удаляем оттуда файлы autorun.inf и любые файлы с расширением .exe. После этого загружаем dr.web cureit и проверяем зараженную систему.

- Вынимаем диск, перезагружаемся, заходим в BIOS, возвращаем загрузку с HDD. Выходим из BIOS, загружаем систему.

- Обязательно сканируемся на вирусы хорошим антивирусом.

- Если Windows таки не загрузился вообще, то пытаемся перегрузиться в безопасном режиме.

Если не работает диспетчер задач

На случай, если не работает диспетчер задач после Trojan Winlock:

- Скачиваем avz.

- Распаковываем архив, запускаем программу.

- В окне программы выбираем “Файл” – “Восстановление системы”

- Ставим галочку “Разблокировка диспетчера задач” и давим в кнопочку “Выполнить отмеченные операции“.

- Закрываем программу, пробуем запустить диспетчер задач.

На этом всё.

Должно ожить :-)

Послесловие

Надеюсь, что вышеописанные методы Вам помогли разблокировать Ваш заблокированный Windows и удалить Trojan Winlock без лишних потерь денег и переустановки системы.

Если не помогли, то пишите или оставляйте комментарии, - будем бороться вместе.

Очень приятно что ты осветил эту тему... Можно сказать что за пол года, с момента появления этой гадости в сети, появилось множество модификаций... Только сегодня убирал такой экран, ноооо... там можно было вызвать диспетчер задач ибо этот экран просто отображался поверх остальных окон... В результате множественных нажатий комбинации Ctrl+Alt+Delete всетаки удалось снять процесс который назывался "Sound", после этого получил доступ к системе... А там и AVZ:)... Но есть экраны и по серьезней... Например который показан на скриншоте, неприятная вещь... При таком экране можно использовать комбинацию Win+U и появится "Диспетчер служебных программ" а там есть интернет справка, которая открывает нам InternrtExplorer а через него можно тоже делов натворить, и запустить тот же самый великий и ужасный AVZ:)но опять же, Win+U не всегда срабатывают, есть модификации вируса в которых и эта комбинация отключена, и тогда нужно делать так как говорит уважаемый sonik

В той модификацией, которую я видел вчера диспетчер задач не вызывался. Пришлось извращаться :)

я добрался до рабочего стола через многократное нажатие шифта(кнопка shift ))) , потом потер из авторанов и стер ехе-шник

вотъ

Везет Вам с модификациями и в автозагрузке они есть и при помощи залипания убираются.. :)

Кстати Sonikelf, если мне не изменяет память, то большая часть модификаций этого вируса использует уязвимость InternetExplorer(Стоит лишний раз задуматься о использовании стандартного браузера) поэтому со своей Мозилкой ты и не смог закачать себе этот вирус:)

P.S. Появился еще один интересный экземпляр вируса, описание и фото пришлю на почту

Не знаю как на счет IE, но как по мне - так он использует уязвимость проводника, которая зашита(тобишь исправлена) в SP4. Подтверждение тому не только в том, что я не смог его загрузить, но я даже не смог его запустить(файл мне присылали по почте) так, чтобы он работал :(

а сервис пак 4 (в SP4.) это от чего виста или вин7 просто для хрю 4 не выходило

Не знаю, но у меня Windows лицензионный и обновления приходят, но этот вирус всё равно ко мне попал. Недавно Windows мне переустановили. Почему-то в основном все пользуются этим "кардинальным" методом - переустановкой Windows. Жалко, что я раньше не знала ваш сайт. Собственно, "благодаря" этому вирусу, я ваш сайт и нашла. И очень рада, как говорится, нет худа без добра.

Сложно сказать почему такое произошло. Быть может Вам досталась новая модификация, а может дело в чем-то еще.

Во всяком случае теперь Вы знаете как с этой гадостью бороться ;)

Решать все проблемы переустановкой... самый простой и на мой взгляд глупый выход, вот когда совсем край, тогда и можно переустанавливать, но в начале сделать все возможное что бы система ожила и радовала пользователя...

Глупым способ переустановки называть нельзя ибо он работает. А вот непрактичным - да. Но, опять же, непрактичный он для тех, кто знает другие и вообще разбирается в компьютерах.

Для всех остальных способ как способ. Хотя я вот стараюсь всех от него отучивать ибо можно обойтись меньшей кровью.

эээ... sonikelf своим последним коментом вызываешь у меня вопрос... SP4-реально сушествует??? натыкался на обновления до SP4 winXP pro, но решил что это чья то шутка 0_o

Официально sp4 для Windows XP не существует. Однако sp4 "принято" называть сборник последних обновлений, исправлений и дополнений от Mircosoft для Windows XP SP3.

У кого-нибудь этот вирус еще остался?

Если да, выложите пожалуйста...мне тоже хочется его протестировать :-)

Есть вирус с черным экраном и текстом про лабараторию касперского) Друг поймаал недавно касперский не заметил его) Могу подарить если надо))) Я девочка добрая чего-чего а вирусов точно не жалко

Если надо напиши на [email protected]

как убрать окно на робочем столе ? Я пробывала отправлять смс на номер который мне написали но у меня не получается. что мне делать как убрать это окно оно не проподает ни когда.

Хахаха... Жесть.. Помню год назад сам столкнулся с этим вирусом))) Забавно было время)))

Только что подруга позвонила - сказала что у нее эта фигня с текстом что-то типа "онлайн проверка антивирусом касперского выявила у вас злой вирус который сотрет все ваши файлы спалит ваш комп убъет вашу кошку... короче отправте смс" посоветовал ей безопасный режим с поддержкой cmd и оттуда дрВеба запустить. Сейчас жду чем дело кончится.

Что посоветуете чтобы такого впредь не случалось? Брандмауэра будет достаточно?

Для защиты от сей гадости по идее достаточно будет установленного dr.web'а нормальной полной версии(а не просто сканера).

Брандмауер, честно говоря, не защищает ни от чего почти, в отличии от фаерволла, но фаерволл не занимается защитой от вирусов и spyware - он предназначен для других вещей.

А вообще рекомендую вот эту связку. При грамотном использовании от вирусов защищает отлично. Однако антивирус + антиspyware + фаерволл все равно не заменит.

Брандмауер - это по-немецки, фаерволл- это по англицки, по русски - сетевой экран, а значит в принципе одно и тоже...

Речь не о том :)

Как уже писал sonik, следует обновить систему последними обнавлениями(будьте аккуратнее если у вас левая винда), + нормальный антивирус(DR.web, или Каспера) + можно бы и фаерволом обзавестись, советую переити с стандартного IE на что либо другое..... Но все это бесполезно если вы щелкаете на все ссылки подряд, аккуратней

надо быть... В интернете "смутные времена настали, смутные"(c) ваше благоразумие и аккуратность залог защиты от вирусов(но невсегда):)

Есть аналогия данного вирия, но она пишется в hosts и Вас просят отправить смс при поппытке войти на вконтакте или при попытке проверить почту на яндексе.

размер файла источника бывает разный!!! все льется в локал сеттингс/темп - с расширением tmp потом если запустится пишет себя в автозапуск, копируется в систем32 и правит hosts, добавляя строки:

91.212.198.20 vkontakte.ru

91.212.198.20 mail.yandex.ru

91.212.198.20 odnoklassniki.ru

91.212.198.20 www.vkontakte.ru

91.212.198.20 vkontakte.ru

91.212.198.20 mail.yandex.ru

91.212.198.20 odnoklassniki.ru

91.212.198.20 www.vkontakte.ru

Об этом я уже давно писал тут. Решение там же.

Sonik!Помоги мне пожалуйста, сегодня включив интернет и пробыв в нем не менее пяти минут весь рабочий стол исчез в прозрачном сером фоне и с текстом:

Пошлите данный текст на номер 6008 для активации виндоус, по истечению 3 часов данные на компьютере уничтожатся, а при попытке переустановки системы данные будут потеряны.

Я перепробовал много способов, но ни один не помог, прикол в том что комп блокируется только тогда когда я включаю интеренет.

Помоги плиз мне инет срочно нужен сам сижу с компа друга пишу.

Решение выше не помогает?

А что можно сделать с этим вирусом, если не загружается вообще безопасный режим, а остальные способы не помогают?

Зашла в безопасном режиме и сдела все как было написано, но все равно не помогло. Что можно еще попробовать?

Тогда вот это попробуйте.

Спасибо огромное! Это помогло!

И ко мне тоже попало "Windows заблокирован, отправьте смс...". Все сделал, как прописано, и ... БРАВО! Все получилось. Огромное СПАСИБО!!!

а я оооооофигительно избавился от подобного глюка...на одном из форумов вычитал что нужно часа 2 дать компу поработать просто так...я как послушный гражданин оставил компьютер на ночь (время было итак около 2 ночи. завёл будильник на 4 )..само собой монитор отключил чтобы не мешал. просыпаюсь в 4 смотрю комп выключен полностью ) даже из розетки ))) с утра оказалось отец ночью чё-то искал, пришёл в окмнату услышал включенный комп и спросил меня (СПЯЩЕГО) можно ли выключить. Я сказал что-то типа "Можно"..и он не долго думая выдернул кабель из розетки! ))) я с утра пошёл включил его! НИКАКИХ ПРОБЛЕМ! вот и до сих пор не знаю что помогло...)))

Можно было просто перевести время в биосе :)

прости, но это не всегда работает, у меня недавно прилетел этот с смс.. ни в один безопасный режим не пускал.. тоже поменял время в биосе сначала на 4 часа вперед - не помогло.. затем на сутки вперед - та же ситуация.. оставил на 4 часа включенным просто.. вернулся в нормальный режим )))

а как вернуть деньги за смс??

Никак, к сожалению

Первый способ не помог, при втором способе при запуске скрипта пишет ошибку в позиции 4 : 16

Мм.. Посмотрю вечером еще раз скрипт, может где-то опечатка.

Да, был косяк. Поправил, должно работать.

короч столкнулся с етой хренью , еслиб не я со своей логикой , пришлось бы пробовать все ети способы выше указанные , и так в асе зашол на ссылку там фото , знал же что вирь и все же открыл ,думал нож32 спасет если че , ага спас ! Короч не нашол в инете ключа етого ,а ключ крылся в цыфрах , Например код для смс

228 099808 и сам номер куда отправлять смс 7278 и так ,пробел после 3 цыфр показался мне подазрительным и я просто напросто угодал етот код ,код состоял из цыфр 228- те цыфры до пробела и номера 7278 и так пробуйте ввести такой код сначало цыфры до пробела и номер или наоборот номер -цыфры до пробела , мне помогло угодал!!!!!

У брата появился это вирус. Проблема в том, что запустить в безопасном режиме Винду не удается. Переустанавливать придется?

Вам сюда https://sonikelf.ru/boremsya-s-virusami-chast-3/

Подскажите что делать не грузиться виндовс написано ваша система заблокирована типа сделаите 3 действия ну вообщем отправте смс с текстом 1n01pe на номер 6008...и введите ключ активации.... диспечер задач не включаеться безопасный режим не работает подскажите че делать!!! Слышал чтото на счет генератора кодов у меня друг так от этой штуки избавился а вот я немогу наити искал я его по тексту и по самому номеру !

https://sonikelf.ru/boremsya-s-virusami-chast-3/

Да прикольный этот вирус!

Андрей спасибо за статью, помогло. Но есть одно НО.

Помог первый способ. Запускаю в командной строке explorer, рабочий стол открывается,вроде все идет по плану :). Запускаю Avz с флэхи и тут бац! вылезает это окно "Отправте SMS...". Что самое интересное другие проги запускаются без проблем, а вот антивирусы, файл навигаторы дают "жизнь" этому гаду. Пришлось просто Avz на винт кинуть и в командной строке не explorer, а Avz.exe вызывать и все вуаля выруса как не бывало:)))

Ммм.. Забавно :)

Уважаемый sonikelf!!!

У меня та же ситуация ("Ваша система заблокирована"). Я перепробывал все выше сказаные методы (правда при втором, как и у Artа пишет ошибку в позиции 4 : 16) и у меня ничего не получилось. Просит выслать СМС с текстом 212525 на номер 3649 и написать код активации. Подскажите, пожалуйста, что делать!!! Заранне большое спасибо!!!

Поправил скрипт, попробуйте еще раз.

Вечер добрый! Та же история, НО. Позавчера был вирус этот, вчера комп включаю-всё хорошо, сегодня- опять эта заставка, только другого цвета, через час включаю-всё чисто...как это объяснить?лечить или как?

В некоторых вариантах этот вирус живет от часа до суток, а потом самоликвидируется. Именно поэтому один из вариантов скорого решения проблемы - это перевод часов в BIOS на день вперед.

Конкретно по Вашему случаю - проверьтесь хорошим антивирусом типа dr.web.

спасибо, будем искать заразу)

Я вычитал в инете, что можна с помощью горячих клавиш открыть что-то на подобие проводника(как тогда, когда в ворде нажимаем "Сохранить как..."). Так вот, я нажал Win+U, выскочил "Диспетчер программ". Нажал "справка". В новом окне "Параметры">"Печать". В новом окне ("Печать раздела") - ОК. В новом окне, в "Общих" выбрал свой Еpson и нажал "Настройка". В новом окне - "Техническая поддержка". В открывшемся браузере: "Файл"> "Открыть". Открылось подобие проводника. Вставил флэшку с AVZ, открыл, поставил поиск с параметрами, которые вы советовали. в это время в "Файле" поставил исследование системы. Сохранил открыл этот образ или что это такое. В этом образе в "Автозагрузке" удалил подозрительные файлы, типа сmon.exe. В "реестре" скриптов, или как там его поудалял всё, что писало типа

НKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\NTCurrent\Version...

В конце этого обзора скопировал скрипт. Пока я это все делал меня "обрадовало" очередное, уже второе извещеие о "Блокировке Windows" с другим дизайном, но с теми же номерами и текстами(3649, тексты 212525 и 212530. Я не выдержал и отправил СМС, в ответном пришло: типа ... Спасибо за участие в ComedyClub, вы можете посмотреть нашы файлы по адресу xxx.jump.ua. ( Причём я могу стопроцентно Вас уверить, что подцепил эту заразу НЕ на порносайтах)... СМС сняло почти доллар(7 грн.). Я вспомнил про скрипт и выполнил его. AVZ написало красным цветом, что для удаления определенных файлов нужна перезагрузка. И тут, моментально, после завершения скрипта выскакивает окно(как я понял, вируса) что удалилась там какая-то директория и что срочно нужна перезагрузка. Я перезагрузил. Выскакивает: "winlogon.exe-не удалось найти компонент": Приложению не удалсь запустится, поскольку SHELL32.dll не был найден. Повторная установка приложения может исправить эту проблему.

Нажимаю "Ок", пишет в следущем окошке: "lsass.exe-не удалось найти компонент": Приложению не удалсь запустится, поскольку SHELL32.dll не был найден. Повторная установка приложения может исправить эту проблему. Дальше: выскакивает "Ошибка пользовательского интерфейса": Невозможно загрузить DLL msgina.dll пользовательского интерфейса входа. Обратитесь к системному администратору или восстановите исходную библиотеку DLL. Под этим кнопка "перезагрузка", после которой все тоже самое, а вверху крестик, который ничего не выключает!!! Помогите, пожалуйста! Неужели, это значит, что компьютер "полетел"? Или нужно копатся в BIOSе? Заранне спасибо...

Компьютер никуда не полетел, просто сбой в системе.

Что-то где-то лишнее Вы таки зацепили своими манипуляциями, либо случай настолько запущенный, что были заражены какие-то системные файлы, которые при лечении\очистке дали сбой.

Как вариант - попробуйте сделать загрузку последней удачной конфигурации (это там же где и безопасный режим, т.е. при нажатии F8). Если не поможет, то.. Мм.. В идеале бы сделать откат или восстановиться через консоль.

Забыл сказать, что в безопасном режиме тоже выскакуют все эти штуки.

А у меня другая проблема :( Началось все с сегодняшнего дня.Никуда не заходила, просто сижу играю в WoW. Тут на меня вылезает извините какая то реклама секс-шопа со всеми картинками! Причем ни как окно браузера а просто. И поверх всех окон! И закрыть ее сразу нельзя! Нажимаешь "закрыть" он отсчитывает 60 сек и только потом закрывается. И пишет типа у вас еще 900 с чем то просмотров!!!!!!!!! А где написано не смотреть рекламу нужно платное смс отправлять!!! И так повторяется каждые 10 мин. Прошу вас, помогите! (таблички "виндоус заблокирован" не было. Видимо это что-то другое, но я не знаю как с этим бороться..)

Вам сюда и сюда.

Андрей, доброго тебе времени суток! Слава Богу это окошко меня не коснулось, но было как-то примерно такое же. Как сюда вставлять картинки - я не знаю, поэтому даю ссылку в радикале (да простит меня администратор Андрей, если я нарушаю правила)

Можно задать вопрос там после всего надо проверить

Нормальным Антивирусом Вот хотел бы узнать какой самый нормальный у меня стоит Avast я вот такой заразы еще не хвотал Как и чем лучше защитить свой роднинький комп но естествено не на 100% хотя бы на 80 =) если такое возможно

На мой взгляд самый адекватный антивирус - это dr.web. Но вообще.. Каждому своё.

Переведите все команды прлограмы avz на англ. язык так как она у меня скачалась на англ.пожалуйста, срочно нужна помощь

Хорошо, сделаю на днях

Dr.Web® LiveCD вам в помощь скачал данный образ, записал, а потом почистил с помощью него всю эту дрянь

вот ссылка от компании Dr Web там можно найти генератор паролей....

https://news.drweb.com/show/?i=304&c=9&p=0

Для некоторых версий вроде не помогает :(

обновляют очень оперативно

В скрипте ошибка 4:16

Что-то недокопировали, т.к. у меня скрипт выполняется нормально. Проверка синтаксиса говорит, что ошибок нет.

Была такая проблема. В первое время просто переустанавливал систему. Потом решил найти способ без переустановки и полез в инет нарыл следующее:

1) найти файлы и удалить их: ***lib.dll

2)По теме: За последние три дня пришлось удалять на клиентских компах разные виды этого вируса...

Во всех пяти случаях решалось полной очисткой папки: c:\Documents and Settings\имя_пользователя\Local Settings\Temp\.

Путь к файлу хранился в реестре в ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon в

параметре Userinit после запятой в тексте: C:\WINDOWS\system32\userinit.exe, Удалить легко, загрузившись с liveCD DR-Web.

Так как там есть файловый менеджер с поддержкой NTFS.Как правило сам сканер не находит его...

Очищаем с помощью файлового менеджера временные папки и перезагружаемся..

Для профилактики я бы посоветовал Dr.Web Space, ключь можно легко найти на просторах нета(например жирнальный, на два месяца его никто не будет банить) и не забываем про бесплатную утилитку Dr.Web Curent IT

Принесли ноутбук с всплывающим порнобанером, он то появляется то исчезает. Заблокирован запуск любых приложений, диспетчера задач, редактора реестра....

Безопасный режим не запускается, с ком. строкой тоже.

Просканировал с LiveCD последней версией CureIT, нашел 2 трояна удалил, толку ноль. Папки темп почистил, и переименовал ещё, с ЛайвСД. Я уже переустанавливать начал, но у нас по городку эти банеры начали у всех сыпаться.

1. Удаляете любые стоящие сейчас антивирусы. Перезагружаетесь.

2. Качаете, запускаете AVZ и сканитесь им как написано тут - https://sonikelf.ru/kak-bystro-ubit-virusy-i-prochuyu-gadost/

3. Не перезагружаясь после проверки AVZ (это важно), все в том же AVZ жмете Файл - Восстановление системы. Там отмечаете все галочки кроме 14,15 и 18-ой, а затем давите в кнопочку "Выполнить отмеченные операции".

4. Скачиваете dr.web по ссылке - - устанавливаете (ключ на 30 дней можно получить в ходе установки) и стараетесь не перезагружаясь провести не только быструю (она проводится сама в ходе установки), но и полную проверку.

5. Скачиваете Spybot и проверяетесь им как описано тут - https://sonikelf.ru/chto-takoe-spyware-i-kak-s-etim-borotsya-chast-2/.

6. Только теперь перезагружаетесь и смотрите что получилось.

Должно помочь.

Дорый день. Сделала все, как вы написали. Но проблема осталась не решена. Стали запускаться диспетчер задач и проводник, но не запускается антивирус. В безопасном режиме не могу запустить ни одну программу - вирус поставил пароль на права администратора. Нашла сочетание кнопок W+L - просит ввести пароль админа и система раскроется. А я пароль не знаю!!!! Поэтому не могу антивирус запустить! Что делать? Где взять пароль?

Спасибо, этот ноут я уже переустановил, в воскресение пойду с другим бороться, опробую.

Насчёт возврата денег, нашёл в сети инструкцию, пишут что помогает.

1) позвонить в службу поддержки своего сотового оператора (МТС, например, 0890)

2) узнать у поддержки телефон контент провайдера по короткому номеру, куда отсылали СМС

3) позвонить в этот провайдер и наорать на это быдло матом

4) сказать, что за вирусный порно информер предусмотрена ответственность в Уголовном Кодексе (и это правда) потребовать вернуть деньги, так как правила оказания услуг вам не сообщались и вы не устонавиливали эту херь на свой комп

5) контент провайдер оформит заявку и вам вернут деньги через пару дней

6) опционально можно написать заявление в ОБЭП по факту мошеннической деятельности

Сестра лазила по интернету, подцепила подобную заразу. Вожусь с ней уже часа 3.

2 Вышеуказанных способа не действуют, так как коммандную строку он не дает запустить, при выборе "Безопасного режима с поддержкой коммандной строки" запускает просто "Безопасный режим". Блокирует браузеры, антивир не устанавливается, найти зараженные файлы немогу. Сомнительные службы и процессы убрал, но это ничего не дало. Что делать? :(

В безопасном полную проверку AVZ и CureIT. Они должны запускаться.

Как вариант в безопасном отключить вообще всю автозагрузку основной системы и, загрузившись в неё, поставить антивирус.

А с безопасного, CureIt или AVZ не запускается?

Кстати у меня как то раз помогло переименование AVZ в типа A2VU7Z а то не запускался.

Добрый день!! У меня похожая ситуация!! На рабочем столе выскачило окно с просьбой отослать смс и ввести пароль и с угрозами про систему!! Проверил с помощью нод32, ни чего не нашёл! Где то через 1 час, это окно пропало, но вместе с ним пропал звук, не работает ни один браузер(опера и мозила), не могу войти в папки на диске С (не пускает). Как бороться с последствиями это проги?? Неужели придётся переустонавливать винду!! У меня установлена виндос икспи (не лецензия).

прочла все, что выше написано,но не помогло. подскажите, пожалуйста, как мне решить такую проблему -

до этого был баннер другой в этот же день, я ввела код активации (нашла в интернете), вроде не появляся, и тут при загрузке Dr.Web (хотела проверить, подлечить) вылезла эта фигня.. инет и диспечер задач не открываются, при попыте открыть например диск он снова появляется и ничего не открывается, avz4 пробовала, но не могу дажеоткрыть файл, в безопасном режиме с командной строкой тоже самое (командная строка не вызывается), теперь вообще при включении без.режима комп вырубается, и тоже самое при открытии диска.

Помогите пожалуйста, я уже не знаю что делать!

LiveCD пробовали?

нет, я не знаю как., подскажите пожалуйста, я не очень разбираюсь

Подробнее тут.

Блииин! Недавно столкнулся с этой дрянью... Другу позвонил-он лазил лазил по нету,но ниче толквого не нашел... Не понимаю,где он искал,если в первых 3-х ссылках поиска я щас столько решений нашел?! ))) Ппц... У меня эта дрянь блокировала ВСЁ-реестр,диспетчер задач... всё! и мне в принципе было всё равно,винду могу хоть кадый день переустанавливать,да вот папка "мои документы" была очень важна )) И тут я заметил что в правом нижнем углу экрана всё также располагается чудесное голубенькое окошечко Download Master!!! :D Через него всё важное сохранил и винду под корень,хех... ^^ Спасибо автору,теперь буду знать как бороться по нормальному! XD

Та же проблема с банером, все заблокировано: реестр, диспетчер задач, ком. строка, нет возможности запустить антивирусы все блокируется банером, любая программа, пере устанавливать Windows нельзя. Проверял диски с помощью Live CD от DR. Web и Каспера результата ноль. Подскажите может есть еще решение, уже второй день мучаюсь, всю голову сломал((((

всем привет сегодня поймал ету-же хрень (порнушную) но у меня все по сложнее открылось окно с жалобной просьбой про смс на весь рабочий стол и его никуда не оттащить не закрыть

но славо богу помог генертор паролей (брат по телефону продиктовал )так-што вот-так но вам всеравно спс ВЫ МОЛОДЦЫ!!!!!!!!!!!!

поиск в папке windows/system32/возможное название файла pllib.dll, putlib.dll и другие *lib.dll а также el32.dll

Подцепил этот чудо вирус. На сайте доктора нашел код. Самое что интерестное код ввел, окно пропало, а все остальное осталось (запрет в интернет, не работает диспетчер задачь). Странно единственная программа которая перестала грузиться это опера. Буду пробовать AVZ.

LiveCD не помог.

Запрет на выход в интернет лечится по средством AVZ. Диспетчер задач восстанавливается им же. Подробнее тут.

Добрый день. Подцепил эту дрянь. У меня почти все те же симптомы,что и вышеописаные, только вот, при перезагрузке, вместо этого окна, с просьбой о вводе пароля, у меня в левом верхнем углу, появился небольшой прямоугольник, если кликнуть на него, то открываеться это злополучное окно, которое нельзя закрыть, свернуть или переместить. И еще, я могу полноценно пользоваться компьютером, если на месте ярлыков и т.п. нету этого окна. Думал воспользоваться вашим методом через AVZ, только не знаю как, потому что у меня Vista, а там этот алгоритм решения не подходит. Помогите мне, пожалуйста!

Попробуйте скормить прямоугольник Revo Uninstaller'у в режиме охоты по аналогии с этой моей статьей.

Спасибо.

Скажите, пожалуйста, почему когда я нажимаю в Revo Uninstaller Режим Охоты, программа сворачиваеться без всяких действий?!

Да я такие искал файлы, нет их, а как можно обратно вернуть управление операционкой, снять все ограничения установленные вирусом?

На тему восстановления работы системы после вирусов написано тут.

уважаемый sonik подскжите мне (как человеку не опытному ) как защетитса лучше всего от етой дряни какие лучше антивирусы поставить или может несколько разных программ защиты потомушто у меня стоит avast каждый день обновляетса всеравно пропустил вирус нащот windowsa а сегодня опять поймал в контакте (но етот слава богу попроще быстро нашол решение проблемы в инете)

ЗАРАНЕЕ СПАСИБО

Мой список:

1. Антивирус - dr.web.

2. Антиspyware - spybot.

3. Firewall - Outpost или ZoneAlarm

Хм, столкнулся с подобным вирусом, помог dr.web дал онлайн код. Вирус отрубился, потом проверил систему 2мя антивирусами - чисто. Хотелось бы знать действительно ввод кода удаляет ету гадость или как?

И не всплывет ли ето позже

Не должно :)

Большое спасибо все получилось, ввел данный докт.веб. код и эта фигня исчезла . Всем удачи.

У меня раз был случай,закачивал бесплатную прогу для временного пользования,но я когда её распаковывал поставил галочку что буду пользоваться постоянно,в итоге у меня почти на весь экран объявление вы посмотрели порно сайт и должны послать СМС,попытка ввода своего кода выведет вашу систему из строя и включиля счётчик обратного отсчёта,думаю что за бред хоть бы тогда дали думаю этот липовый порно сайт посмотреть что ли,хорошо что объявление было не на весь экран,а иконки программ у меня слева,я эту прогу удалил перезагрузил,но ни чего в этот день не изменилось,а утром включил экран был чистый.Мой совет при установке внимательно читайте соглашение между сторонами.

Здравствуйте у меня похожая проблема! но чуть хуже после удаления вируса стал появляться синий экран с ошибкой. но при отключения модема все нормализуется и компьютер работает нормально. Проверял анти вирусом он не чего не нашел.

Добрый вечер. Тож сталкивался на машине знакомого.

Ну там еще было штук 7-10 других гад-й :-).

Рецепты с инета не сработали -модификаций много.

Способ что здесь не пробовал. Не нашел к сожелению раньше сайт.

Сделал следующее:

1. Часы назад - на нес-ко дней, чтоб оконо не мешало. Переза-а.

2. Отключил сервер сценариев (WSH)с помощью ХР-antispay и

сравнил файл Winlogon.exe c тем же файлом из установочного комплекта винды.

Отличался б`ольшим размером. Заменил, можно с загрузки с Liveсистемы.

Что то из этого помогло :-)(на посмотреть не было времени)(было подозрение что используются скрипты)

Кстати последняя версия Drweb Live cd не находила ниче. Касперски похоже нашел файл -что то в корзине - путь аналогичный что используется в опубликованном здесь скрипте.

P.s. Если в инет запускаться из под ограниченной записи, да еще с донастроенным допуском ко всем папкам, а не токо к системным... Это позволит предотвратить многие проблемы...

Цитата -*-снимаем галочки со всех строчек, которые написаны черным(а не зеленым цветом).

После этого запускаем “Сервис” – “Менеджер расширений IE” и удаляем(именно удаляем, методом нажатия крестика) ВСЕ строки в списке.* ...Мне пришлось винду переставлять...-тогда ещё не знал о существовании такого сайта...)- Теперь собственно сам вопрос-поставил я AVZ пропустил комп через него и он мне выдал две строчка,прописанных чёрным...Это значит ,что ВСЕ чёрные строчки ,которые нашла программа надо исправлять?

Выдал где?

Друзья, спасибо за ваши советы. Они навели на путь, следуя которым, я заблокировал эту гадость. Мне было лениво выполнять все эти операции, уж слишком громозкие они мне казались. Стоит Comodo internet security. Повелся на то, что якобы требуется обновление флеш-анимации. Скачал, поставил. Открылось окно, а там срам всякий, как в общей бане. Закрыл, пошел дальше в интернеты. Потом выключил комп, разделся и лег спать. На следующий день появился этот баннер.

Если у кого из попавшихся на эту уловку, останется, как и у меня, пространство рабочего стола, не закрытое зло-баннером, меняйте расширение экрана на бо'льшее. Дальше проще. Включайте доступ к диспетчеру задач или, если у вас комодо и он запустился, то - комодо-защита-список активных процессов. Находите временные файлы в запущеных процессах и блокируете их.

Дальше запускаете AVZ. Я че-то ступил и сразу его не запустил нормально, т.к. комодо не разрешил запустить автоматически без разрешения пользователя.Может, и сработало бы так.

у меня такой же вирус, тока у меня не запускается безопасный режим и безопасный режим с поддержкой комантдной строки, чтобы использовать AVZ... подскажите, что можно сделать)

Вчера столкнулся с похожей проблемой,поймали кликнув

по крестику выскочившего банера. Ни один из перечисленых способов не помог. Просит послать текст is5451284 на номер 6008.

Пришлось искать самому. Оказалось есть возможность вовремя приветствия винды вызвать с клавиатуры диспечер задач, после дождаться запуска приложений и отключить всё что пытается запустится. Пыталось запустится ( rasdf ), это и было что нужно. После запустил менеджер автозагрузки и нашол там

подозрительный процесс zbSgflS.exe, отключил его. Поискал в реестре,нашол вот это:LocalMachine\

Software\Microsoft\Windows\CurrentVersion\Run\

zbSgflS.exe

Запускал C:\WINDOWS\zbSgflS.exe .

Поискал в папке WINDOWS его не видно и удалить через

Windows не удастся. Под рукой был загрузочный диск с

Acronis. Загрузился с него, нашол в папке WINDOWS\

zbSgflS.exe и удалил его предварительно скопировав

другое место, чтобы поиграть потом с ним.

Потом запустил Windows и удалил из реестра запись, можно запись удалить сразу, но если не удалить экзешку она делает её снова.

Других следов больше не нашол и после того как снова

ставил эту гадость, но только уже на свой ПК.

Можно поступить и проще.В безопасном режиме запустить AVZ, Сервис, менеджер атозапуска и удилить процесс вместе с записью в реестре.

у меня проб. нажал на крестик с рекламы и перешол на какую то страницу, все закрыл, но потом через час выскочило сообшение типо отправте смс на такойто номер и это окошко исчезнет. диспетчер отк, ничё каспер не нашел.чё надо делать хелп!!! плизззззз! ток на учетке Администратора эт выходит!

Все это прекрасно, познакомился с этой хренью, удалил сгенерив что просили. Но это не наш метод. Остался осадок, от того что так и не понял, где собака порылась. Хотелось бы подробного описания и как эту дрянь взять за жабры своими руками. Кстати примитивная должно быть штучка, она ни чего не блокирует, а просто закрывает своим окном все остальные. В этом направлении и надо рыть, лишить ее этой возможности.

Зацепил и я эту дрянь. Самое обидное, пытался помочь другу удалить этот вирус, зашёл на какой-то форум, в одном из сообщений прочитал:"решение проблемы описано на этом сайте" и ссылка. Нажал на ссылку и нате вот!Опера закрылась и после перезагрузки появилось это зловредное окно. Блокируется всё:командная строка, диспетчер задач, редактор реестра, только в msconfig можно попасть. То же самое в безопасном режиме. Безопасный рехим с поддержкой командной строки вообще виснет. После трёх дней войны вирус удалось "придушить", но и только. окно при старте не появляется, но всё заблокировано. Попытки запустить антивирус, фаервол и любую программу, обращающуюся к папке Windows или реестру заканчиваются либо "приложение... обратилось к памяти, память не может быть "read" ("writtn")", либо "приложение не запущено из-за применения групповой политики ограничения программного обеспечения". В gpedit.msc не пускает:"нет доступа". Если пытаюсь только открыть папку AVZ4 комьютер перезагружается. Переименование папки помогло зайти в неё но при попытке запуска AVZ снова выскакивает "знакомое" окошко. Коды с сайта докторвеб не помогают, два раза ждал по 3 часа, окошко пропадало, с трудом запускался AVZ, но после перезагрузки всё возобновлялось. Live CD не пробовал, но, думаю, вряд ли поможет. У меня стоит вторая система Windows XPx64. Из-под неё проверял всё и нод 32, и cureit, и AVZ - толку ноль. Неужели придётся переустанавливать винду?

Здравствуйте! Как и все, нашел Вас после того, как подцеил эту гадость)))

Решил самым простым методом - переустанвокой - но еще хуже стало. То есть - железо сломалось. Такое возможно? А именно: после того, как переустановил и около суток поработал, выключил комп и включил (что-то сеть подивисла). До этого после преустаовки не выключал совсем, только перегружался. Так вот как включил, сначала винт не нашелся (BIOS просто не видел его). Попробовал загрузиться с CD, получилось, еще раз комп выключил, - а после этого он вообще никакого сигнала на видео не дает. Убирание батарейки с матеинской платы тоже не помогает.

Такое вообще может от виуса быть?

Ммм, если Bios не нашел, то нет.

вот я дурак...я отчаялся..сидел шифты нажимал,диспетчеры вызывал,и ничего не помогло...и в отчаянии деньги заплатил :(

эх..знал бы,что есть такие способы

но теперь буду знать,спасибо за советы

то же самое что и у Игоря - 2010-01-02 11:39:24 ((

че делать?(

Ну раз админ на обеде рискну внести лепту в святое дело:

Что представляет собой вирус, блокирующий запуск Windows

Данная вредоносная программа была добавлена в вирусную базу Dr.Web 08.04.2009 г., под названием Trojan.Winlock.19. Ее модификации автоматически распознаются технологией Origins TracingTM как Trojan.Winlock.origin. Trojan.Winlock распространяется в виде поддельных кодеков.

Антивирус Касперского распознает вирус с 13.04.2009 г., как Trojan-Dropper.Win32.Blocker.a. Panda Security с 20.04.2009 г. идентифицирует вирус, как Trj/SMSlock.A.

Вирус представляет собой троянскую программу, устанавливающую в систему другую вредоносную программу, которая блокирует работу операционной системы Windows.

Программа является приложением Windows (PE EXE-файл). Имеет размер 88576 байт. Написана на C++.

Деструктивные действия вируса

После активации вирус извлекает из своего тела файл во временный каталог текущего пользователя Windows – %Temp%\.tmp ( – случайная последовательность цифр и букв латинского алфавита).

Данный файл имеет размер 94208 байт и детектируется Антивирусом Касперского как Trojan-Ransom.Win32.Agent.af.

После успешного сохранения файл запускается на выполнение, выполняя следующие действия:

– для автоматического запуска в разделе [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] системного реестра вирус изменяет значение строкового (REG_SZ) параметра Userinit – на %Temp%\.tmp;

– в зависимости от текущей даты вирус отправляет http-запрос: https://%3Crnd1%3E.com/regis***.php?guid={}&wid=&u=&number=install=1,

где – url-ссылка, сформированная по специальному алгоритму в зависимости от текущей даты, – специально сформированный уникальный идентификатор, – случайное число, – серийный номер жесткого диска.

– после перезагрузки ПК вирус выводит окно с предложением отправить sms-сообщение на указанный номер для разблокировки;

– при разблокировании операционной системы Windows в рабочем каталоге вируса создается файл командного интерпретатора под именем a.bat. В данный файл записывается код для удаления оригинального файла вируса и самого файла командного интерпретатора. Затем файл a.bat запускается на выполнение (кстати, этот вирус «склонен к самоубийству»: через 2 часа после запуска он делает себе «харакири», то есть самоуничтожается, если в течение 2-х часов код разблокировки не введен).

Как удалить вирус вручную

Загрузите Windows в так называемой «чистой среде», например, воспользовавшись загрузочным аварийно-восстановительным диском, типа Windows miniPE или ERD Commander:

– вставьте диск с ERD Commander в лоток CD-ROM, перезагрузите ПК;

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с CD-ROM, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– в появившемся меню Мастер восстановления Windows XP выберите Загрузка ERD Commander –> Enter;

– внизу появится строка состояния Starting Winternals ERD Commander;

– после загрузки драйвера видеокарты в появившемся окне нажмите кнопку Skip Network Configuration;

– в окне Welcome to ERD Commander выберите свою ОС –> OK;

– когда загрузится Рабочий Стол, дважды щелкните значок My Computer;

– в окне ERD Commander Explorer раскройте диск, на котором установлена ОС (как правило, C:\);

– удалите оригинальный файл вируса, как правило, он расположен во временном каталоге текущего пользователя Windows – %Temp%\.tmp (может иметь атрибуты Скрытый, Системный, Только чтение);

– закройте окно ERD Commander Explorer;

– нажмите Start –> Administrative Tools –> RegEdit;

– в окне ERD Commander Registry Editor найдите раздел [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon];

– исправьте значение строкового REG_SZ-параметра Userinit на C:\WINDOWS\system32\userinit.exe, (если система установлена на диске C:\, если на другом диске, то :\Windows\system32\userinit.exe,). Вирус устанавливает значение этого параметра %Temp%\.tmp;

– в этом же разделе исправьте (при необходимости) значение строкового REG_SZ-параметра Shell на Explorer.exe;

– закройте окно ERD Commander Registry Editor;

– нажмите Start –> Log Off –> Restart –> OK;

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с винчестера, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– загрузите Windows в обычном режиме;

– проверьте систему антивирусом со свежими базами.

Народ не ленитесь и деньги за отчаянно отправленные СМС требуйте назад у своих дорогих сотовых операторов. Пусть они этот обезьяний бизнес прикрывают сами со своей стороны!!

Мне эта марока послужила поводом для замены ХРени на 7, где как и в Висте права админа выдаются не по умолчанию и такие штучки никак сами не пропишутся! Так что шагайте в ногу со временем – меняйте Винду на семёрку, - только выиграете! Много хлама и ерунды попутно уничтожите!

Чего и Вам всем желаю! С наступившим всех!

У меня у многих знакомых такое случалось, день-два и этот вирус сам сабой исчезал ^^

Все зависит от модификации.

Получил такую же гадость "уведомление о необходимости оплаты… вам был предоставлен пробный 1-часовой..."

Заставку (почти) на весь экран удалось убрать. Действия: (хорошо, что почти) в редакторе реестра изменил значение HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon параметра "Userinit" с "C:\WINDOWS\system32\\userinit.exe ...\temp\kui1E5.tmp" , оставив только "C:\WINDOWS\system32\\userinit.exe". Затем перезагрузка в live Ubuntu и удалил все из папки “windows/Temp” плюс все из C:\Documents and Settings\Admin\Local settings\temp\ и \Temporary Internet Files. При перезагрузке опять в win XP (sp3) заставка исчезла. Но в реестре опять все было на месте. Удалил еще раз и проверил системный диск Dr.Web CureIt! Он нашел "userlib.dll" (Trojan.Winlock.712) в C:\Documents and Settings\admin\cookies. До этого DrWeb444 с последними обновлениями (на другой машине) ничего не нашел. Диспечер задач так и не запускается (написано, что отключен администратором).

На тему диспетчера задач тут - https://sonikelf.ru/kak-vernut-dispetcher-zadach/

Большое спасибо, отличные рекомендации!

Вчера появилось окно "eKAV антивирус. Отправьте код К204114000 на номер 7373".

Генераторы от Касперского и Dr.Web такого кода не занают.Командная строка блокирована и в безоапсном режиме тоже.При сканировании KIS7 на другом компе обнаружил Trojan-Spy.Win32.Zbot.adld но его удаление не помогло.

Перевел часы назад и воспользовался AVZ-том и скриптом.

В течении суток всё работает. ОС WinXP SP2+avast.

Получил такую же гадость "уведомление о необходимости оплаты… вам был предоставлен пробный 1-часовой..."

Заставку (почти) на весь экран удалось убрать. Действия: (хорошо, что почти) в редакторе реестра изменил значение HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon параметра “Userinit” с “C:\WINDOWS\system32\\userinit.exe ...\temp\kui1E5.tmp“ , оставив только “C:\WINDOWS\system32\\userinit.exe". Затем перезагрузка в live Ubuntu и удалил все из папки “windows/Temp” плюс все из “C:\Documents and Settings\Admin\Local settings\temp\“ и “\Temporary Internet Files“. При перезагрузке опять в win XP (sp3) заставка исчезла. Но в реестре опять все было на месте. Удалил еще раз и программой Dr.Web CureIt! нашел "userlib.dll" (Trojan.Winlock.712) в “C:\Documents and Settings\admin\cookies“. До этого DrWeb_444 с последними обновлениями (на другой машине) ничего не нашел. Диспечер задач удалось вернуть программой Fix Task Manager

Спасибо!!! Окно исчезло, раньше блокировал диспетчер и инет, теперь диспетчер включается... а вот выхода в интернет нету... что делать???? Проверяла нодом, каспером никакого вируса не видят. Доктор веб нашел 3 трояна, я их удалила... а в интернет все равно не выходит... в чем проблема????

У меня такая же ерунда... вчера появилось окно на весь экран с уведомлением. Типо надо отправить смс на такой-то номер чтобы разблокировать. Диспетчер и интернет не работали. С помощью генератора нашла код, ввела его, окно исчезло, диспетчер заработал. А вот интернет нет! Проверила компьютер нодом, каспером - ничего. Доктор веб нашёл 3 трояна. Удалила. Выхода в инет все равно нету... скачала avz, сделала все как здесь написано... а интернет все равно не работает... что делать????

На тему инета, подобная проблема возникает после вирусов.

Лечится так:

1. Качаем отсюда (или откуда-нибудь еще) антивирусную утилиту AVZ.

2. Распаковываем архив с ней куда-нибудь куда Вам удобно

3. Следуем в папку куда мы распаковали программу и запускаем там avz.exe.

4. В окне программы выбираем “Файл” – “Восстановление системы”.

5. Отмечаем галочкой 14 пункт и давим в кнопочку “Выполнить отмеченные операции“.

6. Ждем, перезагружаемся, смотрим.

7. Если не помогло, то проделываем все тоже самое, только вместо 14 тыркаемся отмечаем 15.

На тему диспетчера задач тут.

Sonik, спасибо ОГРОМНОЕ!!!! Интернет заработал!!!!!!! Спасибо, спасибо, спасибо!!!!!!!!!!!!!

здравтсвуйте делал все как написано в инструкции и комментах не помогает. генераторы тоже толку не принесли. менял даты в биосе не помагает. подумываю сутки ждать)) но долго

проверял с авз пишет файн 710еВ7а1-45еd-11d0-924a-0020afc7ac4d не найден и не может его удалить по этой причине икона на весь раб стол с кодом для смс все еще остается.

вчера столкнулся с очередной реализацией подобного смсера.

но! ни один вариант не помогал - окошко смсера имело максимальный номер(приоритет или не помню как это называется, слишком давно изучал курс "защита в ОС"). т.е. при нажатии любой системной комбинации клавиш(будь то диспетчер задач, экранная лупа и проч комбинации) окошко вызываемого процесса моментально пряталось за окошко смсера. тоесть ни одна комбинация не помогла. безопасные режимы так же не проходили, видимо зловред прятался не в автозагрузке, а был dll-кой, приаттаченной к винлогону, так как запускался по времени раньше эксплорера(видимо использовался метод трояна из семейства crypto). лайва под рукой не было, пришлось сносить винду..

На тему инета, подобная проблема возникает после вирусов.

Лечится так:

1. Качаем отсюда (или откуда-нибудь еще) антивирусную утилиту AVZ.

2. Распаковываем архив с ней куда-нибудь куда Вам удобно

3. Следуем в папку куда мы распаковали программу и запускаем там avz.exe.

4. В окне программы выбираем “Файл” – “Восстановление системы”.

5. Отмечаем галочкой 14 пункт и давим в кнопочку “Выполнить отмеченные операции“.

6. Ждем, перезагружаемся, смотрим.

7. Если не помогло, то проделываем все тоже самое, только вместо 14 тыркаемся отмечаем 15.

НЕ ПОМОГЛО! Делал точно так как описано - Интернета нету. Правда у меня чуть не так: после этой гадости Интернет исчез только под пользователями, а под Администратором все работает ОК. От вируса вылечился с помощью генератора ключей на сайте DrWeb. После программой Cureit сделал полную проверку - удалил вирус Trojan.WinLogon591. AVZ запускал под пользователем, так как именно под пользователем нет Интернета. Может кто-то посоветует что-то еще, буду очень признателен.

Пересоздание пользователя не помогает?

-- Нашёл в инете- недавно пользователь прислал по электронной почте иной вариант избавление от назойливого трояна.

Когда выскакивает сообщение о блокировке нужно:

1. Нажать и удерживать клавиши “Ctrl+Alt+Del”. Удерживать нужно потому, что диспетчер задач будет мигать, а не исчезнет, как при одноразовом нажатии.

2. С помощью мыши по одному снимать все задачи в пункте “Приложения” диспетчера задач до тех пор, пока не доберетесь до вируса. Если знаете его название, можно удалить только его.

3. С помощью менеджера автозагрузки удалите вредное приложение из автозагрузки (у меня оно называлось “wndtitlap”).

4. Через Total Commander, включив отображение скрытых файлов, удалите этот троян. У меня он находился в папке Documents and Settings\(имя пользователя)\Aplication Data\(у меня назывался mein.exe). В принципе, никаких исполняемых файлов там быть не должно. Точный путь к программу можно узнать с помощью менеджера автозагрузки, посмотрев свойства трояна.

К слову, в некоторых забавных случаях оный закрывался по Alt + F4. Смеялся долго, но иногда работает :)

Доброго времени суток,уважаемый автор и не менее уважаемые гости сайта!обращаюсь к Вам с просьбой о помощи.Недавно приятель хапнул подобное гуано,и ни один вышеперечисленный способ результатов не дал.Описание проблемы:окно красного цвета с извещением о том,что Internet security обнаружил кучу всяких вирусов.ниже предлагаются действя типа удалить или очистить,но при нажатии на любое появляется попрошайка(номер и код не помню,но генератор WEBа не помог)и обратный отсчет дающий 2ч51мин.причем появляется это безобразие не с запуском винды,а при открытии некоторых файлов(в частности rar архивов)по прошествии отпущенного времени окно исчезает,но потом появляется снова.антивири ставить не дает,в безопасном режиме вирус работает и вырубает окно автозагрузки,в безопасном режиме с поддержкой командной строки выубает саму строку и благополучно повисает,LiveCD не помог,т.к.комп после настройки в биосе о первичной загрузке с CDROM эту настройку игнорирует и загружается как всегда.По этой же причине переустановить ПО не удается(SETUP.EXE на открытом диске тоже не выполняет)короче,полный анус.HELP господа,буду признателен за любую помощь.с уважением...

Spybot тоже не ставится\не запускается?

Система XP?

Да, система XP

[quote comment="6860"]Spybot тоже не ставится\не запускается?[/quote]У меня его нет,т.к. я всего лишь любитель и имею мало представления о всяких ухищерениях.но вчера все-таки переустановил ПО подробности напишу

сегодня во второй половине дня.Кстати,уважаемый автор не могли бы Вы осветить поподробнее тему о совместимости этой заразы с семеркой?У меня сборка 7600 и сегодня,когда закрывал повисшую Opera из диспетчера заметил описанный Вами Isass.exe(но с двумя S в конце)и еще два каких-то csrss.exe,все в C:\WINDOWS или это связано с активатором моей операционки,которая просила активацию и я тупо поставил скачанный с торрентов?

Чуть не забыл-флешка с заразного компа у меня на столе лежит,первый раз позавчера ее втыкал,так мой NOD 474 увидел там сразу два один червь,другой троян оба вроде из семейства win32.точно не помню т.к.вчера ради эксперимента снес родного и поставил каспера736 в триале с офиц сайта,второй раз флешку втыкать опасаюсь(залил ее снова)но если кого заинтриговал,могу прислать,если опишите как это сделать.описание виря см. мой коммент от 01-11

после удаления злосчастного баннера не запускается антивирус nod 32 пробовал переустановить не помогло пишет что заблокирован та же ерунда с восстановлением системы

Другой антивирус тоже не ставится?

О том, чего НЕ надо делать:

Предложили обновить Adobe install_flash_player. После запуска сам exe'шник исчез. Сразу проверил запись в реестре – HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon - параметр “Userinit”- C:\WINDOWS\system32\userinit.exe,C:\DOCUME~1\Admin\LOCALS~1\Temp\nfc341.tmp

Теперь – что помогло: Редактирование "Userinit" ничего н едает - все восстанавливается опять.

Dr.Web 444 не нашел ничего вредного (запись о трояне "Trojan.Winlock.591" оказалась только в сегодняшнем 2009.01.13 обновлении "drwdaily.vdb" видно в "drwdaily.txt")

Программа Dr.Web CureIt! (скачанная сегодня) нашла: c:\Documents and Settings\Admin\Local Settings\Temp\nfc341.tmp и идентифицировала как Trojan.Winlock.591. После удаления и повторного редактирования "Userinit" в редакторе реестра (удаляется все, после "C:\WINDOWS\system32\userinit.exe")

После перезагрузки заставки нет.

Если появилось подозрение, что подхватили вирус - ЛЕЧИТЕ ДО перезагрузки.

[quote comment="6858"]

Система XP?[/quote]

Что, так никто и не подскажет, где взять пароль для восстановления прав администратора, заблокированных вирусом? С 4 января мучаюсь, народ, помогите!!!!!!

Мм, есть мысль попробовать сбросить админский пароль и потом поставить свой.

Выплыл eKAV Antivirus, как всегда вымогательство денежков, попробовал Ваш вариант, не получилось-блокирует безопасный режим, порылся и нашел такой вариант "Вирус можно загасить подбором кода активации. Все просто. Предположим, вас просят прислать сообщение с текстом: К205414200 код активации, у меня был следующим: 4427636422. Обратите внимание, к каждой цифре, +2. Подбором, вы сможете вбить код активации и для своего вируса, это может быть +1, +2, +3 и т.д. к каждой цифре. Внимание, если у вас +7, например, и получаются десятичные, округляйте до простых путем сложения. Например: 5+7=12, далее 1+2=3. Искомое число 3. Не забывайте провести полную проверку системы после активации. Удачи" Кстати вместо буквы К делаем передор для кажной комбинации(она отдельно от цифр)

Все включилось, сейчас запускаю антивирусники по очереди чтобы вычистить эту заразу.

Удачи всем в борьбе с этой ГАДОСТЬЮ.

Вопросы начинающего юзера

12...= и в появившемся списке снимаем галочки со всех строчек, которые написаны черным(а не зеленым цветом).=

Какое действие далее перед п.13=Закрыть????=

13...=именно удаляем, методом нажатия крестика) ВСЕ строки в списке.=

Все не удалились,что нетак?

С уважением Александр

Да, перед 13 опять "закрыть", т.к. открываем новое окно.

Мм, странно. Скриншот сделать сможете?

К сожалению нет.Я очень начинающий пользователь.

С уважением Александр

Рекомендую ознакомится ;)

добрый день обращаюсь к вам опять с прозьбой послушавшысь вашого совета попробывал установить все те програмы для защиты но вот какая проблема когда я скачал(как мне казалось )антивирус dr.web как он удалил половину мого avast и вот в чем дело теперь немогу никак удалить етот avast может что посоветуете пробывал через "установку и удаление програм" вообще ничего не пишет просто звуковой сигнал ошибки попробывал через cclener просто удалило из програм но всеравно все осталось

заранее спс

p.s. ксати установил все что советували avast хоть и осталса но не ругаетса но токо вместо dr.web установил nod32 (на мой взгляд тоже ничо так програмка) потому как web очень садит мой комп такшто спасибо за совет надеюсь и в етой проблеме вы мне поможете

мне помог генератор номеров от др.веб ))) спасибо за статью)

Все это, конечно хорошо, но вот только проблемы все равно остаются: не запускается винда из-за испорченного файла, очень долго отображаются устройства в Мой компьютер, не запускается диспетчез устройств и т. п. Все равно переустанавливать приходится

Не знаю вирус ли, но недавно было у меня нечто похожее. Принесли мне ноут, на котором была обнаружена не лицензионная винда и предложение отправить смс. Мне показалось что это действительно мелкософтовские проделки, да и пользователь уверял шо негде не лазил, ничего не ставил, а только "случайно установил виндовые обновления". Полечил просто: в безопасном режиме (да, он запустился без проблем) откатил систему на неделю назад и отключил автоматическое обновление. Может кто подскажет, вирус это был или таки мелкософт?

Мелкомягкие не просят отправки смс :)

Это был вирус.

Сегодня поймал такой вирус. Лечение не помогло,переустановил систему. Все заработало кроме сети и инета. Нашел этот сайт,и способом №1 удалось побороть.

Спасибо за инфу.

спасибо огромное за ваши способы,вылечили комп подруге сегодня.

Андрей,мужчина, помоги. Подцепил эту заразу. Ни один из описаных способов не помогает. Код не подходит, смена даты в БИОСе не как не влияет, восстановление системы произвести не разрешает, при запуске AVZ4 компьютер перезагружает, безопасный режим с поддержкой командной строки не запускается. Вобщем капут. ЧТО ДЕЛАТЬ?

Хм хм хм. msconfig открывается?

SpyBOT не запускается, система ХР

AMG

Поищи ERD Commander 200* (у меня 2005). Он есть на некоторых мультизагрузочных дисках. Делай откат системы (System Restore) в ERD. Стандартные средства Винды здесь не помогут. Как правило ERD помогает, но был один очень запущенный случай и ERD не помог.

А вот скажите, если например что то подобное но не это. Например если у меня вылезла порно заставка на половину робочего стола, эти методы которые вы говорите помогут что бы ее убрать?

Нет, такие штуки убиваются spybot + avz.

Нет, но вот у меня эта заставка вылезла да. Я ведь тоже ничего сделать не могу. т.е. диспетчер открывается и все остальное но убить его не могу. Вот как мне его очистить, удалить, что бы он больше не появлялся?

Огромное спасибо, первый способ сразу помог.

GrAm,Спасибо за совет. Erd Comm мне не помог - отсутствуют контрольные точки восстановления.

Sonik,SpyBot запустился - нашёл 17 ошибок - исправил. Затем снова запустил - ещё 5 нашёл, и так каждый раз - вобщем недейственно для моего варианта.

В любом случае спасибо. Сношу винду.

Спасибо! помог первый вариант)

Уважаемый Sonikelf,

Родственники тоже подцепили такую же хрень. Просит отправить СМС с кодом. Раньше такая же фигня была, но я справился простым перебором - но эта тварь хорошей модификации: Не дает открывать .rar файлы. Антивирусы не запускаются. CMD игнорироует. Заходишь в папку AVZ, TOTAL COMMANDER, PROCESS EXPLORER и окно сразу же закрывается в лучшем случаи - в худшем комп или перезагружается, или выключается. Браузеры не открываются. Короче польный ппц. USers в Contol Panel белый фон да и только. Уже %;"сь с этим второй день. Перепробую Ваши методы и дам знать.

Заранее спасибо за Ваши советы и за Ваше ДОБРОЕ ДЕЛО!

Сегодня видел нечто подобное, только в моем случае еще был заблокирован безопасный режим и все остальное. Крайне веселый вирус.

Как вариант решения - использоваться liveCD, подключить жесткий диск к другому компьютеру с нормальным антивирусом или переустановить все нафиг. Что-то лучше предложить не могу.