Всем доброго времени суток, дорогие друзья, знакомые, читатели, почитатели и прочие личности. Сегодня поговорим про защиту удаленного сервера.

Да-да, как Вы знаете, переодически мы вещаем всякое такое серверное, будь то очистка от malware, настройка какого-нибудь opcache, делаем обзоры хостингов, рассказываем про всякие там find и grep или даже пилим собственный софт для обработки логов.

В своё время мы говорили и про всякие удаленные интересные штуки, будь то VPN, прокси, FTP или таки делали обзор такой замечательной вещи для защиты удаленного сервера, как понятно из заголовка, - SafeRDP.

В связи с тем, что сервис сам по себе потрясающий, да еще и постоянно улучшается и развивается, то мы таки решили сделать еще один материал про него.

Давайте приступим.

Вводная

В общем и целом, пожалуй мы не будем повторять саму по себе теорию того, как оно работает, благо всё прекрасно описано в первой статье.

Зато расскажем о концепции как таковой, и всяких новых штуках, которые появились за это время. Собственно, определение на сайте примерно следующее:

SafeRDP это proxy для протокола RDP, скрывающий реальный IP Вашего сервера, с дистанционной блокировкой при возникновении нештатных ситуаций, без рекламы и задержек в работе, с защитой от сканирующих программ и злоумышленников.

Но давайте посмотрим на это с разумной точки зрения. Что оно умеет на самом деле:

- IP подменяется независимо от местоположения самого сервера в физическом смысле как таковом;

- Защита осуществляется еще на первых и основным подступах, а именно, SPRDP "закрывает" собой удаленный сервер от сканирующего софта (он используется примерно в 90% случаях во всех мануалах по взломам, а так же в "пассивных" атаках с помощью червей и пр);

- В комплекте идет перенаправление портов по принципу NAT'а (и не только);

- Не используются ресурсы Вашего сервера как такового, равно как и ресурсы компьютеров-клиентов (пользователей, менеджеров, сотрудников или кто там у Вас подключается) RDP;

- Для входа на сервер используется единый IP-адрес. При этом есть возможность отключения доступа к серверу с любого устройства с интернетом и браузером (предоставляется софт для этого);

- Глобально нет "черных ходов", которые оставлены "на всякий случай", чтобы систему можно было обойти и получить доступ к серверу, в частности, сотрудниками самой SafeRDP;

- Практически не влияет на скорость работы чего-либо;

- Легко использовать и всё такое прочее (ну это классика);

- Не нарушает законодательство;

- Логично, что лучше защитить удаленный сервер и управлять его доступностью на своё усмотрение, чем при первых признаках опасности избавиться от него совсем.

Если говорить кратко то примерно оно как-то вот так. Ну, да тех, кто забыл, не знал, не помнил и всё такое прочее :)

Идем далее.

к содержанию ↑Защита сервера от SafeRDP - что нового?

Если говорить о новшествах, то лично мы, с момента прошлой статьи, нашли примерно следующее:

- Черный список постоянно обновляется, дополняется и прочее прочее, что значит, что при обнаружении типового несанкционированного поведения - IP-адрес блокируется;

- Используются "ловушки" на портах оборудования;

- Вышеупомнятый контроль доступности есть теперь и через Android-приложение, а так же просто ссылку, т.е создается иконка на любом устройстве с браузером, с помощью которой можновыключать перенаправление;

- Наконец-то реализована поддержка белых списков, т.е по сути можно забить IP-адреса тех и только тех машин, кому это явно разрешено и запретить доступ всем остальным:

- Появилась возможность настроить Email-уведомление о недоступности сервера клиента, т.е оный становится недоступным, то Вы получите уведомление посредством которого сможете сможете оперативно среагировать и проверить что же случилось;

- Есть возможность подключить (тоже как доп.услугу, но тут логично) балансировщик трафика для высоконагруженных по трафику серверов, т.е формально выделяется несколько IP между которыми идет распределение трафика.

Должно быть, по идее, что-то еще, но мы могли не усмотреть :)

к содержанию ↑Как это работает и почему вообще?

Всё это мы уже рассказывали и показывали ранее, поэтому обойдемся простыми схемами, взятыми, вообщем-то прямо с сайта самих SafeRDP. Ну и немного повторимся.

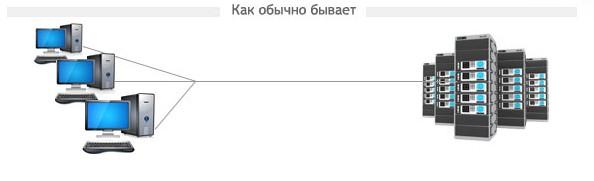

Как оно бывает, по сути, обычно:

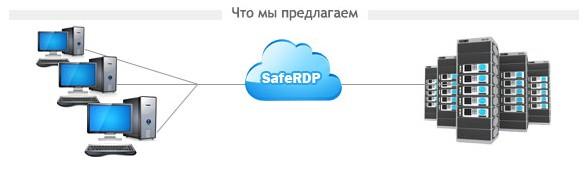

Как это с использованием сервиса:

Очень наглядно и просто да? :) Особенно по сравнению с тем, что мы понаписали выше.

Вообще, говоря упрощенно (но не так упрощенно, как на схемах), сервис позволяет получить IP-адрес (или несколько), так сказать, "взамен" родного адреса сервера RDP, используя их прокси-сервера, а так же защищая соединение посредством родного RDP-шифрования + перенаправления портов + опираясь на iptables, т.е. предоставляя доступ только с определенного списка IP-адресов, которые Вы сами можете и задать.

Более того, как уже было описано выше, собственно, предоставляется софт, который, в случае проблем различного характера, позволяет закрыть все текущие соединения и сеансы удаленного доступа, т.е. фактически полностью оборвать доступ к серверу/компьютеру/устройству, если возникнет внештатная ситуация, например, тот же взлом. Само собой, только при условии, что вход на клиентский сервер разрешен только с IP-адресов SafeRDP.

Плюс ко всему скрывается фактический IP-сервера и его положение в пространстве-времени, что само по себе повышает безопасность на порядок. Больше информации можно найти здесь.

В частности, разработчики предлагают отличный скрипт по очистке следов использования RDP, что полезно неиллюзорно. Взять можно тут.

к содержанию ↑Как этим всем пользоваться?

В общем и целом, кратенько мы уже рассказывали об этом в прошлой статье, посему не будем городить огород и повторим этапы:

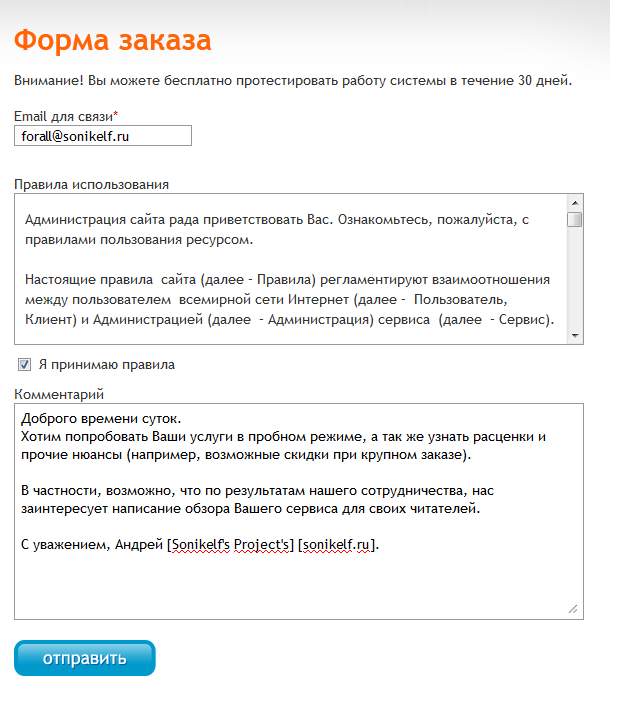

- Для начала, собственно, мы делаем заказ услуги, дабы получить пробный доступ и посмотреть, что это за штука такая, благо такая функция имеется (покупать сразу кота в мешке было бы глупо). Для этого переходим на сайт и оформляем пробный заказ:

Примечание: Вам, конечно же, не обязательно писать именно такое письмо по содержанию, чтобы получить демо-доступ. Достаточно оформить заказ, и Вы сможете проверить сервис на своём канале/оборудовании в течение определенного промежутка времени.

- В ответ на заявку, как правило, приходит письмо примерно следующего содержания (опубликовано с разрешения поддержки сервиса):

Здравствуйте.

Для настройки услуги SafeRDP сообщите, пожалуйста, на какой IP/порт* должно осуществляться подключение.

Далее мы создаем для Вас индивидуальное правило, и Вы подключаетесь уже на новый предоставленный нами IP/порт.* - если не указано, то используется 3389 (порт по умолчанию), а после добавления правила система SafeRDP в течение часа будет готова к работе.

Дальше, собственно, Вам остается указать свои данные и получить тестовый доступ.

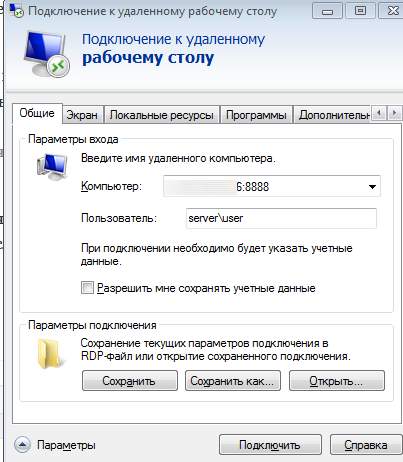

- После того, как всё настроено и заработало, собственно, остается сделать проверку. В простейшем случае это делается путём команды "Пуск - Выполнить - mstsc.exe" и нажатием кнопочки "ОК":

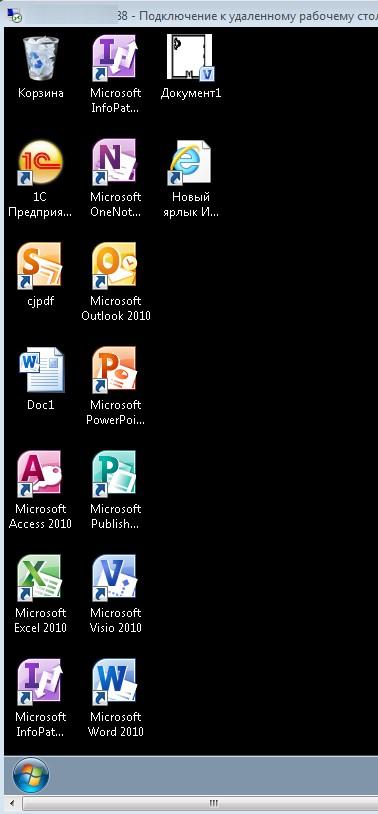

Где вводим полученные данные, а именно IP+порт, а так же логин и, чуть позже, пароль. После чего попадаем на свой родной сервер, но по новому адресу:

Что ж, уже хорошо. Значит, всё работает. - Проверить, так сказать, новый IP сервера, можно, скажем, используя whois или nslookup, благо онлайн-сервисов для того существует великое множество.

Сильно упрощенно как-то оно вот так. Ну, наверное, сказано достаточно, ссылки все выданы, чуть больше информации можно взять понятно где, либо из прошлой статьи.

Мы же будем закругляться и перейдем к послесловию.

к содержанию ↑Послесловие

Вообще говоря, мы пользуемся этим давно и мощно, причем на абсолютно неиллюзорном количестве серверов. Впрочем, для чего и зачем это использовать каждый выбирает по себе. Мы вот просто любим безопасность, да :)

Тем не менее, если у Вас есть сомнения, то совершенно безвозмездно (т.е даром, т.е в подарок и тп), Вы можете получить аудит Ваших логов RDP и узнать были ли вообще попытки подключиться к Вашему серверу и прочее прочее прочее, т.е, понять нужно ли оно Вам и если нужно, то почему, кому и зачем.

Кстати говоря, заказав защиту сервера у SafeRDP, собственно, Вы можете обратиться к нам и, оставив заявку на обучение, получить скидку на любой пакет, назвав номер заказа.

Такие пироги. А как защищаете свои удаленные сервера Вы? И делаете ли это вообще? Или у Вас их нет? ;)

Вот чаго у мене нетути, так энто удалённых серверов. Кстати, всех с прошедшёй 23-й Февралёй! Ура, товаришшы! А и весна пришла ешо! ;-)

Ага, -25, - веснее прямо некуда :)

Пришёл марток - надевай семь порток. ¯\_(ツ)_/¯