Доброго времени суток, дорогие читатели и прочие личности. Сегодня поговорим про VPN и ZenMate.

У нас на портале довольно часто всплывали статьи на тему VPN, но о самом VPN как таковом речи не было. В этой же статьей я попытаюсь рассказать о том, что такое VPN вообще и для чего используется.

VPN расшифровывается как Virtual Private Network (виртуальная частная сеть). Суть его в том, чтобы организовать защищенное (т.е. зашифрованное) взаимодействие между двумя (или более) узлами. При этом, когда такой трафик проходит через промежуточные узлы (например через вашего провайдера), то его невозможно (точнее крайне тяжело и бессмысленно) расшифровать и понять что там внутри.

Да, пока не очень понятно, но сейчас будет пример и станет понятнее.

Давайте приступим.

Зачем нужен VPN, как он используется и когда

Для домашнего пользователя самое частое применение VPN - это сокрытие информации о самом пользователе, а также получение доступа к заблокированным ресурсам. Об этом поговорим чуточку позже.

Для корпоративного пользователя основная задача VPN - защищенный доступ к удаленным объектам (или между объектами).

Рассмотрим типичную для компании ситуацию:

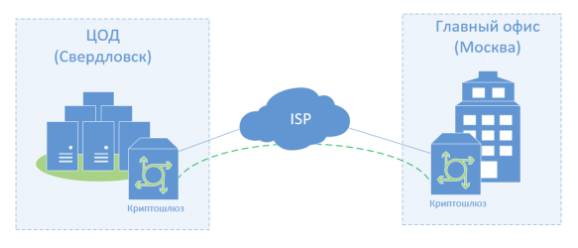

У вас есть два объекта, например, главный офис в Москве и ЦОД (Центр Обработки Данных) в Свердловске. Вы сис.админ, который находится непосредственно в Москве и в ваши задачи входит обслуживание ЦОД (проверка работы серверов, исправление неисправностей, выявление косяков оборудования и тп). И вот тут возникает вопрос - а как, собственно, удаленно все это делать?

Ведь по открытым каналам (т.е. интернету) подключаться к ЦОД небезопасно (ибо любой пользователь интернета в теории может получить туда доступ), ездить в сам ЦОД тоже не очень приятно (особенно если упал какой-то один сервер, а удаленного доступа у вас к нему нету). В этом случае есть несколько вариантов:

- Настроить удаленный доступ по открытым каналам, при этом закрыв все лишние порты списками доступа. Проблема этого варианта в том, что доступ есть, и он есть не только у вас, а в общем-то у любого пользователя сети;

- Попросить провайдера (ISP) выделить вам отдельную сеть (что-то типа большой локалки). Проблема такого варианта в том, что это ппц как дорого, и руководство вряд ли на такое согласится;

- Установить на каждой площадке по VPN устройству (криптошлюзу). Этот вариант самый выгодный, потому что достаточно дешевый и практичный. Вы точно также подключаетесь к ЦОД через сеть интернет, но ваш трафик от офиса будет шифроваться. Его нельзя будет вскрыть и просмотреть что там внутри. Соответственно из сети интернет подключиться к ЦОД никто не сможет, потому что они не смогут попасть в этот виртуальный туннель.

Для более наглядного представления нарисовал картинку.

к содержанию ↑Чуть нагляднее подробнее

Зеленый пунктир между криптошлюзами - это виртуальный туннель. Туннель представляет собой зашифрованный канал между двумя устройствами.

При этом абсолютно все равно что находится между ними. Там могут быть тысячи и тысячи устройств, но они не играют никакой роли.

При этом, если туннель построен (т.е. криптошлюзы друг друга увидели и обменялись аутентификационными данными), то никто третий к ним подключиться не сможет. И вот в таком туннеле уже можно спокойно и безопасно работать.

И можно будет уже удаленно подключаться к любым серверам и оборудованию, не боясь, что к вам проникнет кто-то левый.

к содержанию ↑Чем оно полезно еще

Для домашнего пользователя это может быть несколько сложновато, но все не так уж и страшно. Допустим, в ЦОДе что-то сломалось, а на дворе ночь и вы уже дома. Естественно, ехать в потемках работать вам совсем не улыбается. Но удаленно подключиться к ЦОДу вы не можете.

Здесь-то и помогает VPN клиент. Вы просто ставите специальное приложение, авторизуетесь в нем и получаете доступ прямо к ЦОДу (как если бы были с ним в локальной сети). При этом ваше подключение будет защищено и зашифровано.

Рассмотрим тему VPN клиента для домашнего пользователя более подробно. Допустим, вы хотите попасть на какой-то сайт, но вот незадача, авторы сайта взяли и заблокировали вашего провайдера (иногда такое бывает, да).

Либо вы хотите посмотреть какой-нибудь ролик на ютубе, но вам говорят "Извините, данный контент для вашей страны не доступен", хотя друзья говорят у них все ОК. Оказывается ваш провайдер выдал вам зарубежный адрес, либо где-то накосячили и посчитали ваш адрес зарубежным (этого вы все равно никогда не узнаете). И как тогда быть?

к содержанию ↑ZenMate в качестве примера и VPN-решения

В таком случае помогает VPN клиент. Можно установить VPN клиент, хотя почти все клиенты в бесплатной версии ограничивают возможный трафик через VPN (об этом будет в следующей статье). Но можно использовать расширение для браузера. Хотя здесь тоже есть свои минусы (его не получится использовать, если вы работаете через прокси-сервер). Но дома у вас прокси не будет, так что рассмотрим пример на расширении ZenMate.

Его можно использовать совершенно бесплатно с небольшими ограничениями по выбору серверов (к которым вы будете подключаться, чтобы установить защищенный туннель).

Скачать можно с официального сайта, выбрав под заголовком "Скачать" в меню, собственно, "VPN для #вашбраузер" (есть так же вариант для Windows, IOS, Mac и мобильного, но мы пока рассмотрим это решение как самое простое).

Единственное неудобство - нужно зарегистрироваться на оф. сайте, чтобы пользоваться расширением.

Чтобы установить пролистайте вниз и выберите соответствующую кнопочку:

После чего в синюю:

И белую:

После того, как вы его установили, у вас появится значок (синий или зеленый):

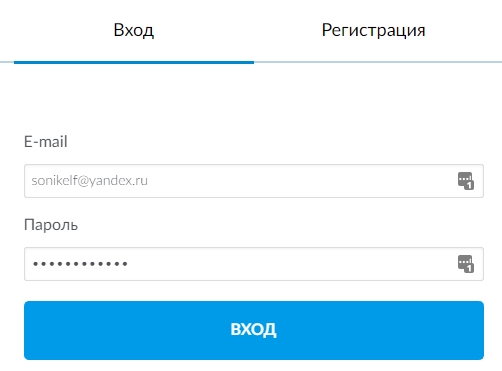

После чего потребуется зарегистрироваться или войти:

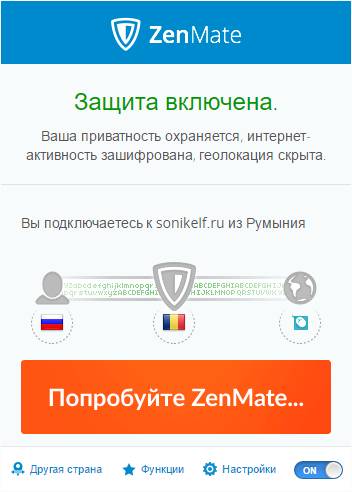

Нажимаете на значок и видите примерно такую картину:

При наведении мышкой на иконке пользователя (с Российским флагом) появится информация о вашем реальном IP адресе. Если навести на иконку со щитом (флаг Румынии), то появится информация о выбранном сервере. При этом по нажатию можно будет сменить сервер.

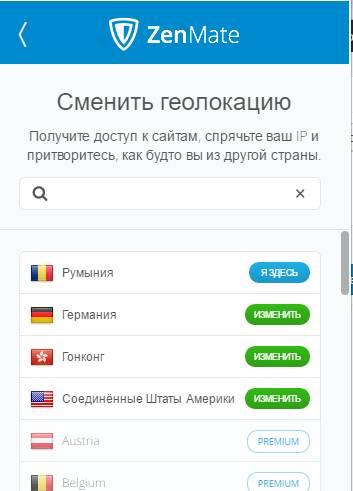

При наведении на иконку с глобусом (наш логотип портала), вы сможете сделать привязку текущего сервера к этому адресу. Т.е. когда вы будете заходить на этот адрес, автоматически выберется указанный сервер. Список серверов выглядит таким вот образом:

В бесплатной версии доступны только несколько серверов: Румыния, Германия, Гонконг, США. Но этого более чем достаточно. Также, в бесплатной версии расширение может иногда навязывать рекламу, но обычно это не мешает работе.

На что, собственно, это влияет:

- При выборе указанного сервера у вас будет IP адрес соответствующей страны. Таким образом, любой сайт будет считать, что вы подключаетесь именно из этой страны (к примеру, на многих роликах ютуба заблокирована Германия, не знаю почему :) );

- При этом ваш провайдер не увидит подвоха, т.к. трафик между вами и выбранным сервером шифруется (организуется туннель);

- Когда вам VPN не нужен, вы просто выключаете расширение путем нажатия на соотв. кнопку.

В настройках, в общем-то, ничего и нету, так что расширение крайне простое в освоении и достаточно полезное по функционалу.

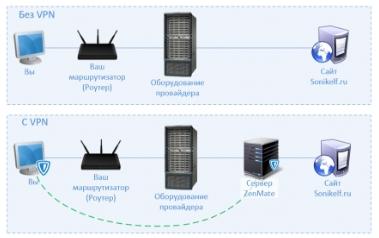

к содержанию ↑Схема организации VPN туннеля

Кому интересно как именно организуется туннель, вот более подробная схема (кликабельно):

На первой картинке вы обычным способ попадаете на сайт sonikelf.ru. У вас реальный IP адрес и трафик через провайдера идет в открытом виде.

На второй картинке у вас стоит расширение ZenMate, которое создает туннель со своим сервером. Трафик между расширением и сервером шифруется, при этом весь трафик между вами и целевым сайтом (например нашим) будет проходить через этот сервер и шифроваться.

Это несколько увеличивает задержку (т.к. надо зашифровать, расшифровать трафик + дойти до сервера, расположенного в другой стране и вернуться обратно).

к содержанию ↑WebRTC Protect для VPN

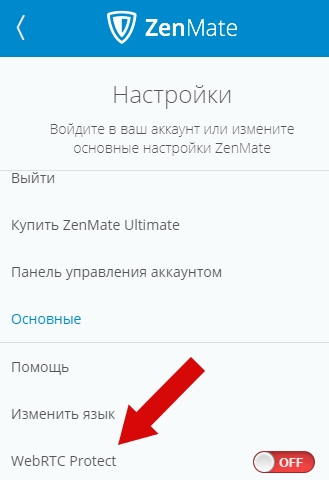

На вкладке с настройками можно включить такую вот штуку:

Это бесплатное расширение для Chrome, которое гарантирует, что ваш IP никогда не будет обнаружен. WebRTC (Web Real-Time Communication) протокол может спровоцировать ситуацию, при которой трафик пойдет в обход прокси, что приведет к потенциальным "утечкам" IP-адреса пользователя. С ZenMate WebRTC Вы застрахованы от почти любых "утечек" и ваш статус онлайн-безопасности выходит на максимальный уровень.

к содержанию ↑Покупка со скидкой

Специально для пользователей sonikelf.ru, купить программу со скидкой можно по этой ссылке.

Цена ниже на несколько порядков + код на McAfee в подарок!

к содержанию ↑Послесловие

Вот, в общем-то и все, что вы хотели бы знать о том, как работает VPN в общих чертах.

Среди плюсов использования VPN:

- Организация доступа к требуемым ресурсам из любой точки мира;

- Дешевизна и масштабируемость;

- Сокрытие реальной информации о пользователе (геоданные, IP адрес, интернет активность и все такое);

- Простота и удобство использования для пользователя;

- Можно безопасно серфить в интернете из интернет-кафе (но антивирус никто не отменял).

Среди минусов:

- Увеличение задержки (хотя для дома эта задержка почти не чувствуется) открывания страниц, скачивания файлов и т.п.;

- Некоторая сложность с установкой (если вы хотите поднять свой

кошерныйVPN).

Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этой записи.

PS: За существование оной статьи отдельное спасибо другу проекта и члену нашей команды под ником “barn4k“.

Походу это будет цикл статей ;)

Вот, а как создать VPN канал между мной и другом, живущим на другом конце города?

Как-то неделю ковырялся, так и не настроили. Хотели сделать что-то вроде локалки, но без Tunngle.

Есть статьи?

Всё впереди, пока мы только открыли тему VPN, скорее всего статей будет 3-5 еще.

Пока вот так лайтово, на базе плагина и общих примеров.

На плагинах и софтом тоже делали, всё в два клика добраться. А хочется разобраться самому)

Тема достаточно своеобразная, одна из тех о которых писать.. Не очень понятно как.. так, чтобы было доступно :)

В общем усё впереди :)

Можно использовать Teamviewer VPN, либо воспользоваться статейкой, которая все еще актуальна :)

https://sonikelf.ru/virtualizaciya-seti-hamachi/

На эту тему еще будет статья.

Таки да :)

не просто таки да а им по всей видимости локалка и нужна была

Спасибо за просвещение, интересно узнать новое. Буду ждать продолжения.))

P.S. "Очепятки", извиняюсь: "..что это ппц как дорого и руководство врят ли на такое согласится;" - во-первых, пишется "вряд ли"; во-вторых, я думаю, или "..как дорого, так и...", или "..это ппц дорого и руководство..."(про запятую перед союзом "и" не уверен).;)

Спасибо, поправил.

"как" здесь выступает в роли усиления, т.е. "как сильно"

Спасибо. ПонЯл;)

Может всё-таки OpenVPN? Хотя он больше для пингвинятника, но и на вениках тоже неплохо трудится..

До опена со временем тоже доберемся в статьях наверное.

Спасибо за статью!

Такой вопрос: "А как оплачивается (фиксируется) трафик, который проходит через VPN-сервер? Ведь провайдер его не видит?"

Не за что :)

Смотря что вы имеете в виду под "фиксируется": VPN клиент фиксирует тот трафик, который проходит через VPN сервер (хотя могут быть разные варианты).

Провайдер же фиксирует весь трафик, который проходит через него. Он не знает что находится внутри зашифрованных пакетов, но их размер ему известен. Поэтому эти пакеты он также фиксирует.

Здесь по аналогии с почтой России :)

Когда вы через VPN клиент хотите отправить пакет на VPN сервер, это выглядит примерно так: "Эй, провайдер, у меня тут пакет на 200 байт, отправь его туда-то". И он отправляет.

эй провайдер у меня тут бомба на 200 мегатонн отправь его туда-то таможенники досмотрели опана и за булку ))

это если с почтой России сравнивать )) провайдер же тоже может проверить только я не особо уверен как !!

А некоторые провайдеры же поддерживают VPN. Вот я например подключаюсь через VPN (оператор Билайн).

Некоторые да, но как бы это сказать.. Это не совсем то

и не совсем так ))

Всем привет!! Ну Вы как то однобоко все рассказали Это от полной анонимности не спасет Утечка

IP адреса будет через flash а такая бяка как webRTC Они вдвоем не дремлют и раскусят на раз

а туннель двойного пинга тоже не помешает включить в будущие статьи И все проверить через 2ip.ru Очень качественный сайт У меня удалось закрыть все его пункты а вот туннель ни как IP сайт не определил, но выдал что я пользуюсь укрывательством Вот если бы замаскировать этот туннель тогда бы все было ОК Но в инете поискав мнения многих разделились кто говорит что туннель не скрыть кто говорит что возможно Ждем-с статьи Впрочем флеш и веб ртс скрыть довольно таки просто а вот туннель проблема

Полной анонимности не существует :)

Хотя нет, пожалуй можно переехать на необитаемый остров без каких-либо средств связи и обрубить все контакты, тогда еще возможно.

PS Туннель двойного пинга? Откуда вы такое взяли?

это не я взял Это сайт 2ip.ru сказал Ну как по вашему сноуден маскируется?

у сноудена своя ОС стоит. Я как то пробовал на ней пользоваться ,но очень медленно просто нервов не хватает. NET и так корявый ,а тут ещё и это. Отказался. Линукс тоже не понравился- там постоянно надо было вводить пароли. Один раз забыл пароль и всё, приехали. Снес!!

Вот осмелюсь посоветовать вам расширения,которые скрывают ,по определению на 2ip.ru.,на все 100 процентов SetupVPN Lifetime Free VPN и надо ещё добавить их же детище WebRTC Leak Shield.Всё остальное то есть флеш, DNS -утечка ,двусторонний пинг и прочая белиберда прячется.

Зенмате вещь классная, но больно глючная и медленная. Вот эти два расширения (см выше) работают только на гугле хроме и стран там маловато ,но вполне годится ну и ещё Opera со своим встроенным VPN ,но там браузер опера дырявый

Ну я за много лет глюки видел раза два. Скорость в бесплатке, да, страдает, но оно в общем-то кроме как для страниц не надо.

За совет спасибо, посмотрим.

и еще zen mate штука хорошая но больно медленно работает и еще я думаю что двойной пинг это как раз то что в статье в верху показан туннель вот наверное это и есть тот самый тоннель

Вот Вы нарисовали схему с vpn и без. Получается , что с настроенным и подключенным vpn использовать интернет можно в обход тарификации(тарификация помегабайтная- 1мб=2рублям)?

Нет, тарификация никуда не денется. Провайдеру без разницы что за трафик от вас идет, он его в любом случае будет считать, хоть он зашифрованный или нет.

Всем привет! Не могу зарегится в zenmate- неизвестная ошибка. Попытался найти решение,но тщетно. Подскажите в чем может быть проблема? Спасибо

Приветствую!

А в чем именно это выражается? Не приходит письмо с подверждением, не дает зарегистрироваться по предложенному логину и паролю или что?

Благодарю! небольшая альтернатива тому же FoxyProxy....

Пожалуйста :)

Хорошие штуки эти VPN-расширения.

Только как быть уверенным, что когда из-под них проходишь где-то авторизацию, ни они сами, ни те, кто предоставляет им свои сервера (хостинг-провайдеры), скажем помягче, не скопируют, всё это к себе?

Если трафик идёт через них, они видят всё, даже то, что пользователь вводит на сайтах с защищённым соединением. Или я ошибаюсь?

Зеркалировать трафик пользователей это очень невыгодно, ведь во всем этом многообразии трафика еще нужно вычленить что-то стоящее, а этого трафика набегает весьма и весьма много.

Даже если, допустим, через VPN сервис в день проходит 100 пользователей (хотя я думаю их сильно больше), которые передают 10 мбит/с в течение 10 часов, то получится провайдеру нужно куда-то положить 100*10*36000 = 36 000 000 мбит, это примерно 4 ТБ информации, которую нужно еще обработать, чтобы найти что-то полезное. Если же строить что-то умное, которое будет вычленять из всего трафика только нужный тип инфомрации, то это весьма дорого и опять же невыгодно. Ну вы поняли :)

Что по поводу защищенных соединений - то нет, не видят. Чтобы они могли что-то видеть, им нужно внедрить свой сертификат между вами и целевым сервером (так называемая атака MITM - Man in the middle), но для этого нужно выбрать для какого именно сервера это сделать... что потом опять же влечет проблему номер 1 - много трафика, который надо где-то хранить и обработать.

Спасибо за ответ.

По поводу хранения всего трафика согласен, да я и сам не подразумевал такого.

Что касается вычленения нужного и подмены сертификата, то до тех пор, пока сервис находится в руках порядочных людей, такого тоже можно не опасаться.

Но встречал информацию, что даже в маркете Гугла порой попадаются расширения от мошенников. То есть, они сперва могли быть безопасными, но в какой-то момент их купили другие люди, Гугл за всем не в состоянии уследить.

Да и так в сети пишут, что для безоглядного пользования сторонним, не корпоративным, VPN нужно быть в нём уверенным.

И антивирусная защита, как пишут, не спасёт от расширения, крадущего пароли или что-то подобное, так как расширение есть часть браузера, который в свою очередь пользуется доверием АВ, что в принципе логично.

Должен сказать, что мои познания в компьютерных вопросах весьма скромные, а иначе зачем бы я сюда забрёл. :) Поэтому, если я чего-то не понимаю, прошу простить и поправить.

Да, в общем-то все верно говорите :)

Если хотите быть уверенным в VPN, стройте его сами ;)

А так находил одну интересную ссылку (https://vpnlove.me), где добрые молодцы собирают список самых надежных VPN сервисов, правда не знаю как они это проверяют, но один из сервисов списка я сам использую (TgVPN).

Меня привлекает вариант VPN-расширения тем, что он прост и понятен. И я время от времени пользуюсь им, только сперва не подумал о возможных рисках, упомянутых выше. Спохватившись, сменил пароли, и теперь пользуюсь тем VPN ещё реже и только на тех сайтах, где не нужна авторизация.

Строить свой VPN это не для меня, мне бы что попроще.

Говорят в Опере есть встроенный VPN, жаль, не пользуюсь этим браузером, привык к Хрому, уж там-то можно было бы быть спокойным, когда всё из одних рук.

Я просто в нужный момент включаю VPN и потом выключаю, примерно те же действия, что и с расширением, только это приложение на ноутбуке/телефоне :)

Зато от браузера не зависишь, да и от компьютера в целом.

В Опере есть встроенный, да, правда у меня как-то плоховатенько работал с некоторыми сайтами, да и сам браузер как-то непривычен был...

Грамотно и четко все изложено. Минимум *воды. Автору респект.

Всегда пожалуйста

отличная статья, но мне больше понравился сервис https://altvpn.com/ua/ , недорого и качественно

Использовал. Впечатления паршивые :(

согласен но вот ЭТО ua задолбает своей рекламой Как не странно сервера на украине весьма эффективны, но там рекламы по самое не могу

Обновлено

оченна поучительно аднака шамана говориш !! а тор и тому подобное это не то ?? наверное нет я для уточнения !!

А кто даст 100% гарантию, что ZenMate на своём сервере не будет собирать о нас информацию? Как организовать свою впн без сторонних участников?

Свою впн организовать очень просто, нужно выполнить всего пару пунктов:

1. Купить квартиру с интернетом в какой-нибудь Швейцарии

2. Купить сервак и настроить на нем ВПН

3. Пользоваться своим швейцарским ВПН-сервером.

Все остальное - это всегда риски.

Да уж..

Никто не даст.

Как вариант или арендовать сервер и там поднять опенVPN, но тут тоже есть риски.

Либо как говорил товарищ далее. Но тоже есть риски (квартиру вскроют, туда-сюда).

Как и во все в общем.

Одно тут хорошо - шифрование.