Здравствуйте, уважаемые посетители, читатели, други и недруги, случайные личности, постоянные клиенты и прочие, так сказать, человеки. Мы продолжаем знакомить Вас с Linux-системами, и эта статья из цикла, посвященного Linux, попытается продолжить базовое знакомство и потихоньку погружать Вас в реальность опытного линуксоида, которая (реальность) таки не всегда сурова, особенно, когда есть знания и материалы на нашем ресурсе, но не всегда бывает и добра.

Сразу оговоримся, что в каком бы дистрибутиве Вы не работали (будь то Mint, Debian, Ubuntu, Fedora, Mandriva, Slackware, Gentoo и т.д. и т.п. – сейчас различных дистрибутивов линукса насчитывается порядка 600 или даже больше, если не считать совсем уж мелкие проекты), суть этой работы не изменится. Отличаться могут команды, потому как используются разные менеджеры пакетов. Сегодня мы более подробно затронем такие понятия как:

- Кто же такой суперпользователь,

- Что такое пользователи и группы в Linux-системах.

Прежде чем начать повествование, надо себе представлять, что Linux - это таки многопользовательская операционная система. Что такое многопользовательская система, думаю, знает каждый, но все же повторюсь для тех, кто не совсем знаком с этим понятием.

Приступим.

Всякое-разное о многопользовательской Linux и администраторском аккаунте Root

1. Многопользовательская система

Итак, еще раз. Linux является многозадачной многопользовательской (сколько много мног'ов :)) операционной системой. Это означает, что одновременно с системой могут работать несколько пользователей, да и каждый из них может запускать несколько приложений. И при этом, например, Вы можете зайти в систему локально, а другой пользователь – удаленно, воспользовавшись протоколами удаленного доступа (telnet, ssh, ftp).

Это очень удобно. Приведем пример, чтобы было понятно, о чем идет речь. Предположим, Вам понадобилось распечатать документ, который есть на рабочем компьютере, а на домашнем его нет. При наличии интернета и компьютера, настроенного соответствующим образом, это не составит особого труда, ибо Вы спокойно зайдете в систему, скопируете нужный Вам файл и распечатаете его там, где вам это удобно. И даже если кто-то в момент Вашего подключения уже работает с системой, то таки Вы не будете мешать друг другу. В Windows такая возможность тоже есть, но только после установки соответствующего программного обеспечения, и при этом Вы не сможете войти в систему, чтобы "не помешать" другому пользователю, который уже в ней находится. Вместе вы работать не сможете, ибо будете мешать друг другу. Всё, что Вы будете делать, будет отражаться на мониторе пользователя (т.е. рабочий стол получится как бы общий), и если не предупредить пользователя, что Вы удаленно зашли в систему, он подумает, что с его компьютером что-то не так (случай, конечно, не 100%, но в большинстве своём это факт).

Вывод:

В Linux-системах несколько пользователей могут работать с системой и даже не подозревать о существовании друг друга, пока не воспользуются командой (например, who). Linux изначально разрабатывалась как многопользовательская система с возможностью удаленного подключения как в текстовом, так и в графическом режиме. Windows в основе своей всегда была (и, наверное, долго останется) системой персонального, ни с чем совсем сильно не связанного компьютера, а средства взаимодействия по локальной сети всегда шли в виде своего рода «довеска». Кроме того, Linux всегда опиралась на открытые протоколы, большая часть которых является стандартом в мире Unix-систем. Microsoft, напротив, делает ставку на собственные протоколы, естественно, закрытые и не всегда совместимые со своими предыдущими версиями.

2. Суперпользователь (root)

Вот мы выяснили (точнее говоря, немного прояснили), что представляет из себя многопользовательская система. Теперь поговорим о том, кто же такой в Linux-системах пользователь root.

Условно и "сленгово" говоря - это царь и бог :). Пользователь root обладает ВСЕМИ полномочиями в системе, вплоть до её полного и безвозвратного удаления, т.е. это, так сказать, системный администратор в отдельно взятой операционной системе.

Любая команда, введенная в терминале, таки будет выполнена безоговорочно и бесповоротно. Так что работать под root-ом в любых Linux (unix)-системах не приветствуется и даже, можно сказать, не принято. Например, кто-то решил "подшутить" и выложил в интернете вредоносную программу, а Вы взяли и скачали её, да еще и начали устанавливать ее на своем компьютере (трудно представить себе таких экстремалов, но все же - а вдруг найдутся такие :) ). Если запуск этой программы будет произведен через суперпользователя, то Ваша система может быть легко уничтожена, а вот запуск этой программы от имени простого пользователя ни к чему не приведет - система просто откажется выполнять ее, сославшись на то, что у Вас не хватает полномочий. Это лишний повод присмотреться, а нужно ли Вам вообще это устанавливать. Вот поэтому в Linux (unix)-системах вход под именем пользователя root запрещен.

В одних дистрибутивах Вы не сможете войти как root в графическом режиме, но сможете зайти через консоль (грубо говоря, терминал) комбинацией клавиш Ctrl + Alt + F2 (как, например, в Fedora), а в других дистрибутивах Вы вообще не сможете войти как root - ни через графический режим, ни через комбинацию клавиш, ни через консоль (к такому дистрибутиву, например, относится Ubuntu). Встает вопрос - а как тогда устанавливать нужные программы, минуя этого суперпользователя? Для этого существует "временное разрешение" на выполнение нужных операций в виде команд sudo или su. Чем же отличаются эти команды друг от друга?

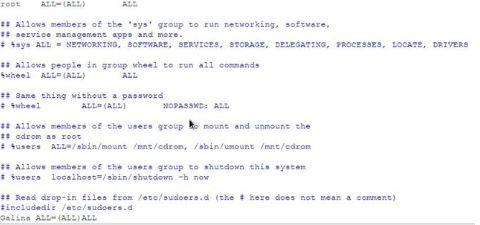

Давайте начнем с sudo. Эта команда позволяет запустить любую команду с привилегиями root. Но использовать эту команду могут не все пользователи, а только те, которые внесены в файл /etc/sudoers (в этом файле в доступной форме расписывается - каким пользователям или группам можно выполнять команду sudo, а это значит, что рядовой пользователь, не внесенный в этот файл, даже при сильном своем желании не сможет воспользоваться правами root).

Отступление

О каталоге /etc мы поговорим в другой раз - потому что это отдельная тема. Но хочется сказать, что в этом каталоге содержатся почти все настройки системы (кроме пользовательских, пользовательские настройки хранятся в домашнем каталоге пользователя /home), при этом в каталоге /etc находится множество текстовых файлов. А поскольку файлы текстовые, то их можно редактировать любым текстовым редактором, что очень упрощает работу с системными файлами и повышает надежность системы. К слову, даже если удалить один из конфигурационных файлов каталога /etc, система продолжит работу как ни в чем не бывало! Конечно, она будет работать не так, как до удаления этого файла, но все же она, в отличие от Windows, будет работать.

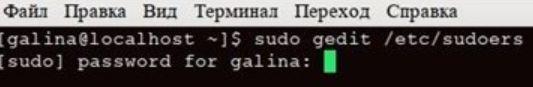

Теория это, конечно, хорошо, но давайте немного попрактикуемся. Например, вам нужно отредактировать файл /etc/sudoers, для чего заходим в терминал и вводим:

sudo gedit /etc/sudoers

Откроется окно программы gedit:

..Где мы производим нужное редактирование, сохраняем и закрываем этот файл. В Linux-системах очень много текстовых редакторов, с помощью которых можно редактировать файлы, - это и вышеупомянутый gedit, и nano, и vi, и много других, - посему Вы можете воспользоваться любым. Вот как будет выглядеть открытие файла через редактор nano:

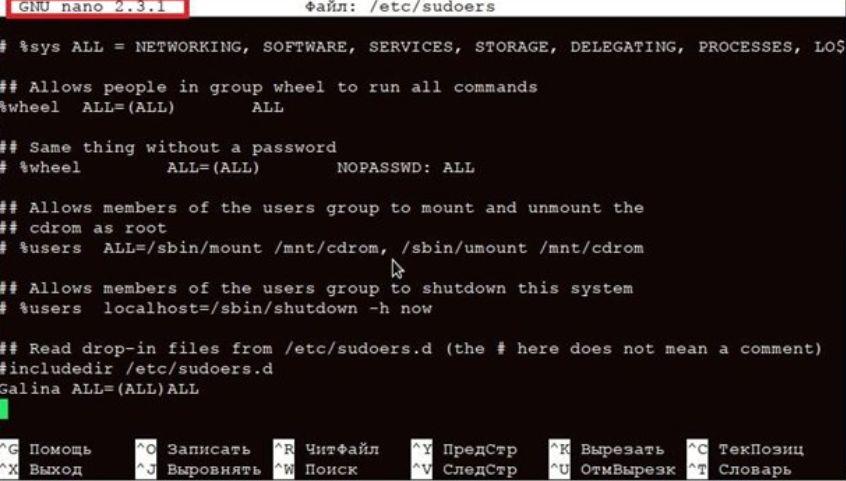

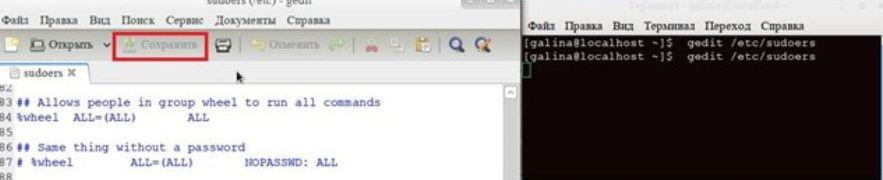

Если мы введем без sudo ту же команду:

gedit /etc/sudoers

..то файл откроется, но сохранить изменения, внесенные Вами, не получится, поскольку у Вас не будет тех полномочий, которые требуются для редактирования.

Видите, кнопка «Сохранить» неактивна.

Теперь о команде su.

Команда su позволяет получить доступ к консоли (терминалу) root ЛЮБОМУ пользователю (даже если этот пользователь не внесен в список файла /etc/sudoers), но при условии, что он знает пароль root. Разницу прочувствовали?

Вывод:

Команда su предназначена для администраторов системы, а sudo - для остальных пользователей, которым только иногда нужны права root.

Отступление:

Для многих пользователей команда su - получение прав суперпользователя. Это не совсем верно. Команда su вызывает оболочку другого пользователя в системе, т.е. позволяет получить права ДРУГОГО пользователя, который должен быть указан аргументом к этой команде. Попробуйте ввести команду su root или su [имя_вашего_пользователя] и посмотрите как среагирует эта команда. Я бы рекомендовал использовать один важный параметр "-" (тире), который существенно изменяет её работу. При выполнении команды "su -" вызывается оболочка регистрации в системе. Это часто сбивает с толку новичков: "su" предоставляет Вам только права другого пользователя, "su -" позволяет войти под именем другого пользователя. Второе означает, что вместе с предоставлением прав у вас изменится текущий рабочий каталог, домашний каталог и переменные окружения. Использование команды su без параметра "-" чревато проблемами - запущенная таким образом программа сохраняет свои настройки в каталоге вызывающего, а не вызываемого пользователя (помните, Вам предоставляются только права). Если этот пользователь root - Вы получите в своем домашнем каталоге файлы настроек программы, к которым не будете иметь доступа. Следует ли говорить, что запустив в дальнейшем ту же самую программу из-под своего аккаунта, Вы, в лучшем случае, не сможете сохранить свои настройки, в худшем - программа вообще не запустится. Лучше вообще не использовать команду su для запуска программ со своими переменными окружения, для этого более подходит команда sudo. Не запутал я вас еще ? :)

И, тем не менее, заходить в систему под суперпользователем можно всегда, даже если эта учетная запись ограничена или отключена, например, в Ubuntu нужно просто задать пароль для пользователя root командой sudo passwd root. Сначала система запросит ваш пользовательский пароль, затем новый пароль и его подтверждение. Учетную запись root в ubuntu можно потом отключить командой sudo passwd -l root, но.. После закрытия учетной записи могут быть проблемы с входом в систему в режиме восстановления. На мой взгляд, в ubuntu суперпользователя лучше не включать, а пользоваться командой

sudo -i.

Немного практики.

Давайте добавим нового пользователя в систему. Для этого нужно от суперпользователя ввести всего 2 команды:

# adduser <имя пользователя> (добавляет пользователя)

# passwd <имя пользователя> (задает/изменяет пароль)

Обратите внимание на знак # перед командой. Таким знаком обозначается, что команду отдает суперпользователь (он же root, он же бог и властелин, если перед командой стоит значок $ - то команда будет выполняться от простого пользователя).

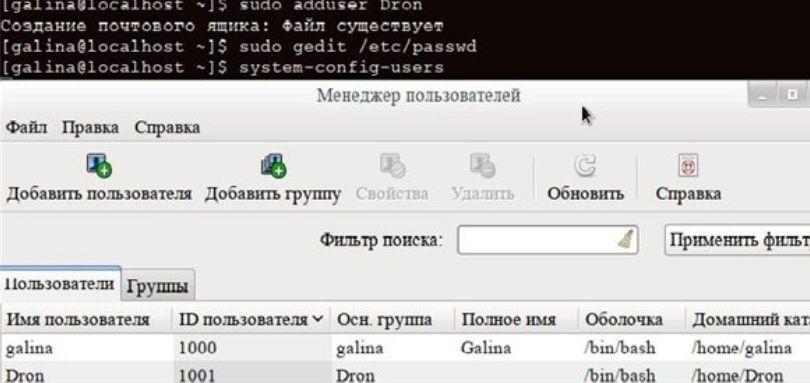

Вот он, наш новый пользователь системы Dron. Мы его создали и завели пароль на эту учетную запись.

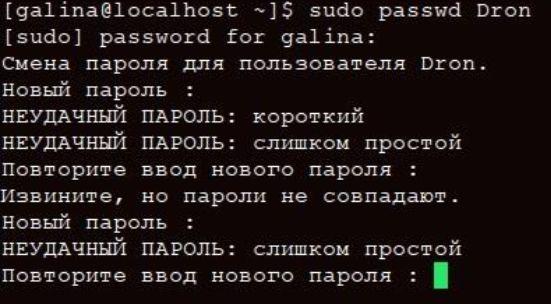

Если пароль задан слишком простой, то Вам выдастся предупреждение, что пароль слишком доступный:

И так будет до бесконечности, пока Вы не создадите нормальный и таки взломоустойчивый пароль.

При создании нового пользователя для него в системе создастся каталог /home <имя пользователя>, куда скопируется содержимое каталога /etc/skel (в нем находится весь "джентльменский" набор, который должен быть в любом пользовательском каталоге).

Помимо этого в файле /etc/passwd создается запись, короче, наш новый пользователь Dron будет полноправным пользователем системы.

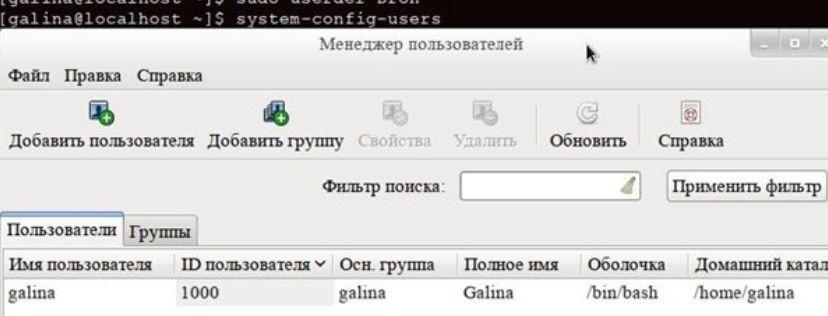

Удалить пользователя из системы так же просто, как и завести его. Достаточно набрать команду:

# userdel <имя пользователя> (смотрите себя не удалите) :).

3. Группы пользователей

Иногда, для удобства работы, пользователей объединяют в группы. По умолчанию один пользователь не имеет доступа к домашнему каталогу другого пользователя (например, пользователь galina не будет иметь доступ к домашнему каталогу Dron и наоборот, Dron не будет иметь доступа к домашнему каталогу galina). Но если нескольких пользователей объединить в одну группу, то у каждого из них будет доступ не только к своему домашнему каталогу, но и к домашним каталогам других пользователей. Полезность таких объединений очевидна. Обычно добавлять/удалять/изменять учетные записи принято через командную строку, но хотелось бы затронуть графические конфигураторы (это маленькие утилиты, которые упрощают жизнь начинающим пользователям или тем, кто любит работать в графическом интерфейсе). С другой стороны, я хочу показать, что работать в linux (unix)-системах можно разными способами: можно через командную строку, а можно использовать графический интерфейс - кому что больше по душе. В каждом дистрибутиве есть свои конфигураторы, и они могут отличаться. Например, в Fedora для редактирования пользователей и групп служит конфигуратор system-config-users.

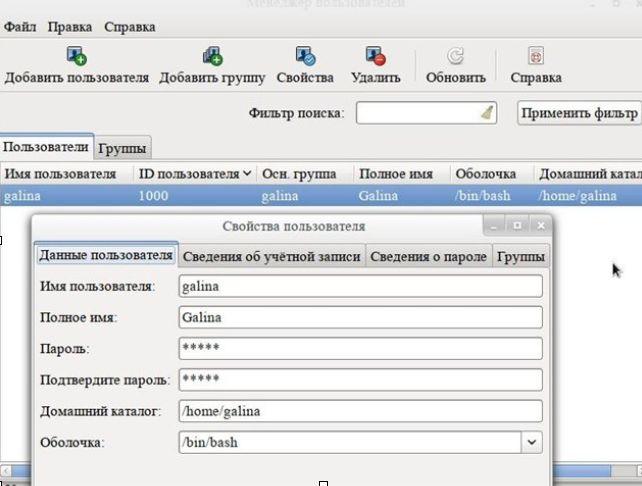

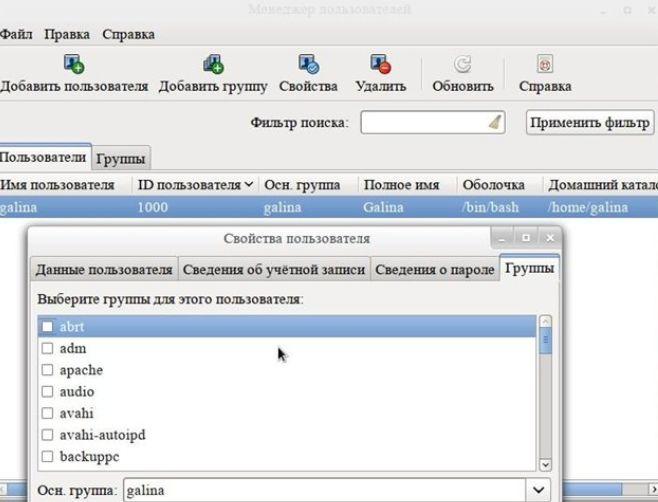

Еще раз вернитесь к рисунку, где мы удаляли пользователя Dron из системы. В системе остался один пользователь – galina. Выделите его, нажмите на кнопку «Свойства» и Вы узнаете много интересного :). Например, обратите внимание на вкладку «Группы», где можете включить пользователя в ту или иную группу, просто поставив галочку:

С каждым новым пользователем создаются и новые группы. Если у пользователя galina на вкладке «Группы» поставить галку на группе «Dron», то у galina будет доступ к домашнему каталогу пользователя Dron (а вот у Dron таких полномочий не будет).

Хочу обратить Ваше внимание на один момент - с каждым новым выходом релиза конфигураторы из системы потихоньку пропадают (что, на мой взгляд, печально). Их или заменяют на другие, или вообще убирают из дистрибутива за ненадобностью. Некоторые из них могут быть установлены по умолчанию, некоторые надо устанавливать самим, это зависит от Ваших потребностей. Если при вводе команды запуска конфигуратора система скажет, что такой команды нет, скорей всего этот конфигуратор у Вас не установлен и можно попробовать установить его.

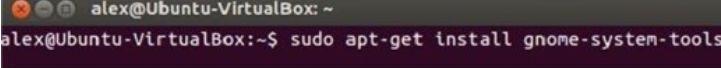

Давайте попробуем потренироваться на другом дистрибутиве (все предыдущие картинки относятся к дистрибутиву Fedora 16), например, на ubuntu 12.10 (этот дистрибутив тоже популярен среди населения). Отвлекусь и напомню, что в каком бы дистрибутиве Вы не сидели, смысл работы будет идентичен, отличаться будут только команды. В данном конкретном случае в ubuntu есть конфигуратор gnome-system-tools, и он по умолчанию не установлен в системе. Чтобы воспользоваться всеми прелестями этого конфигуратора, для начала установите его командой:

sudo apt-get install gnome-system-tools.

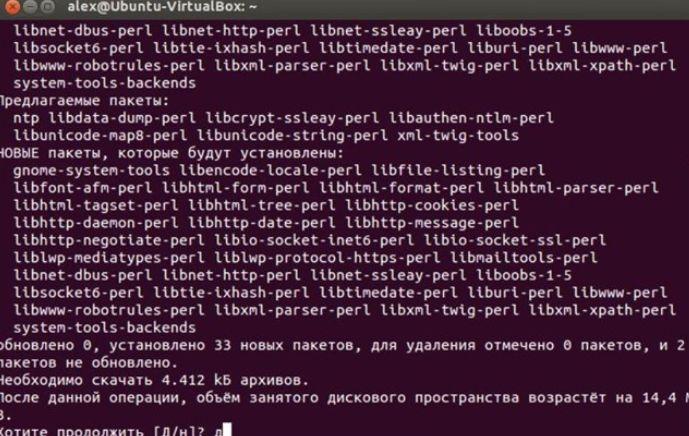

Пошел процесс установки данной утилиты:

Обратите внимание, что для установки данного пакета требуется разрешить зависимости (о зависимостях мы уже говорили в предыдущей статье, а теперь наглядно это продемонстрируем), т.е. будут установлены дополнительные пакеты для того, чтобы утилита корректно работала.

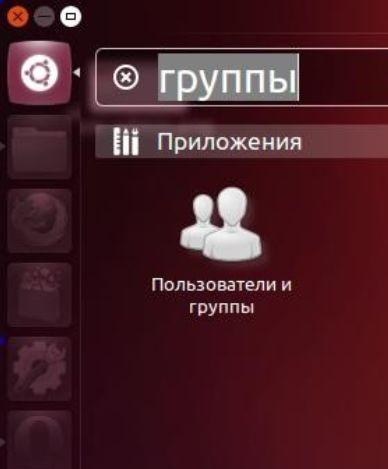

Потом в поиске можно набрать «группы» или «пользователи» и появится иконка утилиты gnome-system-tools

Или запускаем утилиту командой users-admin из терминала (командной строки):

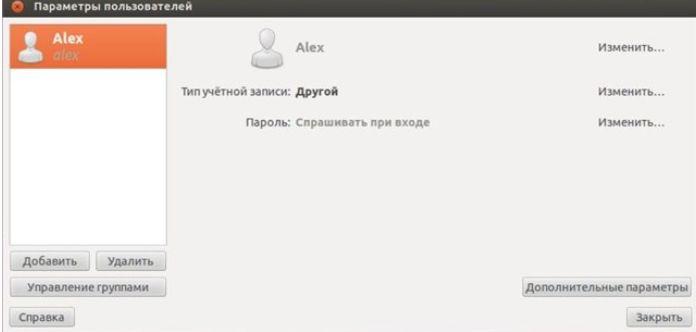

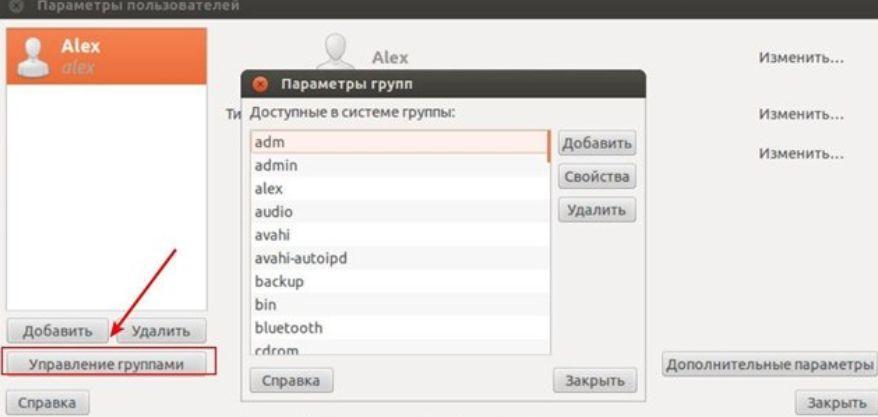

И нашему взору представляется графический интерфейс настроек пользователей и групп в ubuntu:

Все современные дистрибутивы Linux неплохо русифицированы, а поэтому более подробно останавливаться на рассмотрении этой утилиты мы не будем, но главные моменты осветим.

Понятно, чтобы добавить нового пользователя, нужно нажать кнопку «Добавить», чтобы удалить созданного пользователя – нажать кнопку «Удалить». Чтобы изменить тип учетной записи – нужно щелкнуть по кнопке «Изменить», напротив поля «Тип учетной записи». Существует 3 вида учетной записи:

- Администратор (root) – пользователь может администрировать систему

- Пользователь – пользователь может работать в системе, но не может администрировать её (использовать команду sudo, устанавливать программы, управлять пользователями и т.д., т.п.)

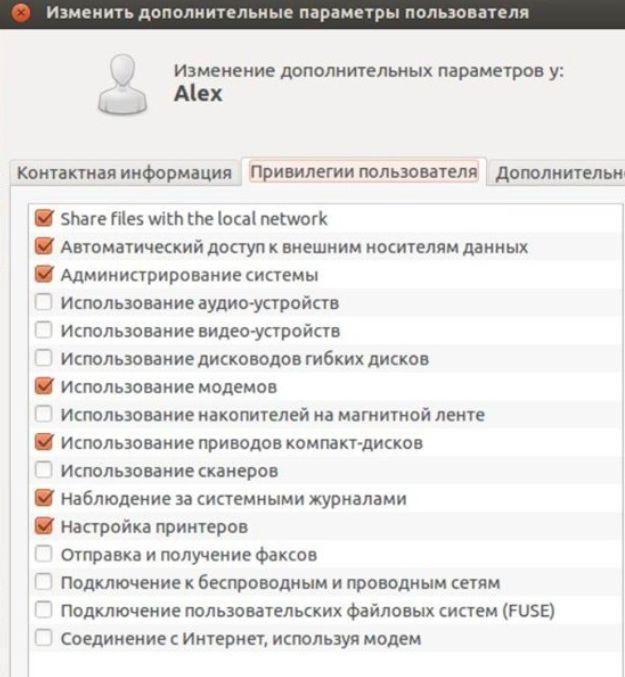

- Другое – эта учетная запись с особыми параметрами доступа, которые устанавливаются вручную. Для этого нужно воспользоваться вкладкой «Дополнительные параметры». На вкладке «Привилегии пользователя» можно задать, какие операции может выполнять пользователь, а какие – нет.

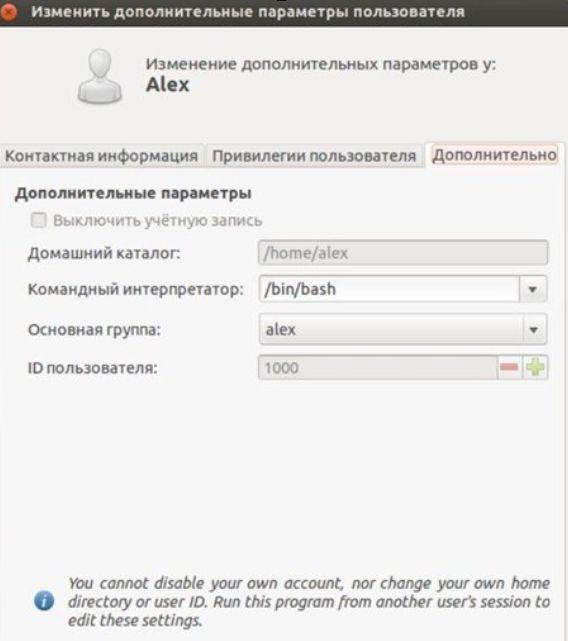

На вкладке «Дополнительно» Вы можете отключить учетную запись, изменить группу, ID пользователя, можете даже выбрать другой интерпретатор и домашний каталог.

Если Вам необходимо разрешить пользователю использовать sudo, то в окне «Параметры пользователей» выделите учетную запись пользователя, нажмите кнопку «Дополнительные параметры» и на вкладке «Привилегии пользователя» разрешите «Администрирование системы».

Чтобы управлять группами – нужно воспользоваться кнопкой «Управление группами».

Вы увидите список групп и кнопки «Добавить» (ну понятно же, что эта кнопка добавляет новую группу), «Удалить» (удаляет группу) и «Свойства» (с помощью этой кнопки Вы легко добавите/исключите членов группы). Все очень просто и интуитивно понятно.

На этом мы закончим нашу очередную лекцию :). Надеюсь, что я Вас не утомил? Согласитесь, что в принципе не так уж и страшна эта система, как о ней говорят. Если есть что дополнить (добавить), милости прошу, добавляйте в своих комментариях.

к содержанию ↑Послесловие

Вот такая вот получилась полутеоретическая и немножко практическая, но таки важная статья для тех, кто постигает линукс и кому он интересен.

Мало-помалу будем двигаться дальше. Оставайтесь на связи, читайте статьи в этой рубрике, комментируйте, предлагайте темы и всё такое прочее.

P.S. За существование данной статьи спасибо члену команды Pantera

Для старждущих ;)

Полезная статья)

Это хорошо :)

Спасибо за статью, очень познавательно, особенно для новичка!

Опечатка в слове admin там где речь о запуске утилиты (users-adnin)

Поправили, спасибо ;)

третий! Почитаем :)

Опаздываешь, как всегда )

Нет, ну в некой степени он вовремя.. :)

Только установив Linux, ты научишься использовать «правильное железо». Установив Linux, ты узнаешь, правильная ли у тебя видяха, модем, сканер,веб-камера и др. оборудование, и заодно получишь возможность еще кого-нибудь покритиковать (а именно производителей неправильных железяк). :) :)

***

Шучу, а если серьезно, то с интересом жду продолжения данной темы.

Stalker ,LOL . Могу дополнить : И тогда тебе указывать уже будет не в праве никто какую ОС использовать для дальнейшего самосовершенствования. )

Продолжим, куда деваться ;)

Ээ-х ,просто на лопатки положили данной статьёй меня Пантера с Тигром.) Больше никаких "Бродяг" в комментах. Можно просто Артём. И этим всё сказано. Очень сильно ! Меняем ХРюшу на серьёзные вещи! )

Отлично, что понравилось и, надеюсь, пригодилось ;)

Прекрасно написано, всё ж в верном направлении движусь я, изучая Kubuntu.

Факт ;)

Спасибо команде за полновесный труд.

Тема очень нужная и, что само главное,

это доступное обьястнение.

Старались. Всегда пожалуйста.

Хорошая статься, спасибо, никогда особо не задумывался что вводить, всегда вводил sudo su (кстати, что она означает?). И ещё вопрос - если sudo даёт полные права администратора ( при условии что пользователь есть в /etc/sudoers), то получается это полный аналог su, только без пароля и с другими рабочими(и какие именно рабочие каталоги будут отличаться, отвечающие за что?) и домашними каталогами?

Sudo su - это консоль с правами root, но запрашивает пароль вызвавшего пользователя, а не рута.

Нет, Вы не совсем правильно поняли. Это НЕ ПОЛНЫЙ аналог su, обратите внимание, что когда вы вводите команду sudo, какой пароль вас просят ввести? Правильно - пароль от ВАШЕЙ учетной записи, а не пароль root. То есть, создается временная sudo-сессия и ближайшие X минут вам дается побыть в РОЛИ root. Обращаю Ваше внимание, sudo не производит смену пользователя, а только позволяет запускать разрешенное приложение от супер пользователя.

Если на компьютере "живут" несколько пользователей, обычно администратор системы никому не открывает секрета своего пароля. А без пароля суперпользователя вы ничего не сможете сделать плохого системе в целом))

Спасибо.

А если я зайду под сессией sudo и удалю какой-нибудь системный файл?

"А если я зайду под сессией sudo и удалю какой-нибудь системный файл?"

Вы экстремал?))) Скажу одно - синих экранов точно не будет))). Система все равно будет работать, конечно не так как раньше, НО БУДЕТ. Хотите поэкспериментировать? )))

Нормально, я как-то очень давно по неопытности убил систему когда делал что то под рутом))) з.ы. до сих пор не знаю что я там натворил)))

Зачем вообще устанавливать Линукс? Чем Винда не устраивает? Аргумент,что под Линуксом нет вирусов уже не актуален.

Зачем? - Для интереса. Вас же не заставляют силком устанавливать незнакомую ось. Ее ставят те, кому ДЕЙСТВИТЕЛЬНО это нужно.

Чем не устраивает винда? - Да практически ни чем - ось как ось, со своими синими экранами, вирусней и т.д.)))

А вот насчет вашего аргумента - это Ваше глубокое заблуждение. Говорят под линукс есть четыре вируса. Только три из них не работают, а над четвертым надо сильно повозиться, чтоб запустить.)))

Цитата из статьи про вирусы в Линуксе(и про антивирусные проги):"а вирусы распространяются только по схеме: ух ты, у тебя вирус есть! дай поиграться".

Очень интересная статья, спасибо! Побольше бы и почаще :) Очень актуальная тема

Вот сейчас я сижу в своей Ubuntu 12.04 lts, в ней по умолчанию вообще нет такого пользователя, как root. То есть введя sudo под своим изначально создаваемым пользователем, которого изначально создавал, я получу безграничную власть? :)

Да, власть поистине безграничная. Жаль только в пределах компьютера...

По умолчанию в ubuntu root отключен. И как вы будете пытаться нанести вред системе, если у вас даже пароля root не существует))).

Для информации: у команды sudo есть два режима.

sudo -s - вы получаете права рута, но при этом сохраняется окружение пользователя, т.е. ваше окружение. Самой системе вы вред не нанесете, можете нанести вред только самому себе (своему окружению).

sudo -i - вы получаете права рута, и при этом получаете окружение root.

Спасибо, полезная статья.

Добавлю, что файл /etc/sudoers не следует редактировать простым редактором. У него своеобразный синтаксис, и ошибка, лишняя запятая там, приведет к невозможности вообще выполнить команду с sudo. В том числе, исправить файл /etc/sudoers. Получается замкнутый круг: чтоб исправить файл, нужен sudo, а чтоб sudo работал, нужен исправный файл. Для редактирования sudoers есть специальный редактор visudo, который проверяет синтаксис перед сохранением sudoers'a. Чтоб его запустить, надо в консоли набрать visudo.

Если все же вы испортили файл sudoers, то придется загружаться с установочного диска linux и вручную его исправлять.

В таких ситуациях, чтобы не было проблем с файлами и их редактированием, прежде чем редактировать такие файлы, нужно делать копию файла, чтобы в случае сбоев через "черный режим" командную строку вернуть оригинал на место)))

Да, копии изменяемых файлов полезно делать всегда. Но в этом случае это, скорее всего, не поможет, т.к. чтоб заменить испорченный файл на резервную копию тоже нужны права администратора, а sudo не работает ни в графическом режиме, ни в Alt+Ctrl+F1-F6. Хотя я могу и ошибаться. Не такой я уж и знаток linux'a.

Еще добавлю, что если вы выполняете какие-то важные команды в терминале, и они не выполняются, и система пишет, что отказано в доступе или permission denied, то это значит, что у вашего пользователя недостаточно прав для выполнения этих команд. Поэтому правильным будет просто добавить sudo перед командой, т.е. запустить ее с правами администратора. Но только если вы хотя бы ориентировочно представляете, что эта самая команда делает. Потому что в linux можно полностью удалить все файлы с диска всего лишь одной командой, в которой отсилы 10 символов, запущенной из-под root.

Спасибо за статью...вот вопрос..а при наличии такого громаденного количества дистров и их редакций линухоподобных систем меняется ли подход к всяким сетевым вещям.. я понимаю, что меняются команды там (смотря какая ось), а принцип, например, протоколы OSI, маршрутизация и всё такое....они везде одинаковы, несмотря какая ВООБЩЕ ось винда или нет? Понимаю, что вопрос немного не по теме, но всетаки интересно....и да, пасиб Пантере за разъяснения в коментах!

Еще раз большое человеческое СПАСИБО!!!

Да, принцип работы одинаков.

Спасибо за ответ.

Спасибо за вопрос ;)

Спасибо за статью!

Повторение - мать ученья, как говорится :) освежила в памяти некоторые моменты.

За комменты тоже спасибо народу - полезные, кое-что для себя отметила.

Как интересно: взлом (эксплойты) есть, а вирусов, значит, нет? :D

А Вы знаете, что такое эксплоит? В данном конкретном случае, мы говорили о возможности попадания вирусов на машину самого ПОЛЬЗОВАТЕЛЯ. А эксплоит используется для взлома СЕРВЕРА. Тут надо прочувствовать разницу. И он использует уже существующую дырку на сервере. Если сервером управляет нормальный системщик, то он обезопасит себя и других от проблем. Почитайте в интернете про chroot окружение

Да, я знаю, что такое эксплойты. От того, что они используются для взлома линуксовских серверов, они не потеряли своей сути: вредоносного кода, внедренного в операционную систему. Для декстопных линуксов они не применяются вовсе не из-за "стойкости" линукса - просто декстопные линуксы никому не интересны. Точно так же не были интересны Маки вирусописателям: визгу много, шерсти мало. Но как только Маки перевалили свой 5% порог распространенности - вирус появился и для них. Несмотря на жесткий контроль приложений.

Да, пока ждать вирусов на линуксе не стОит. Ибо сравнимого по количеству с виндовыми "хозяственных" приложений на линуксе этих приложений нет, и не будет. По крайней мере, до тех пор, пока не останется пара-тройка дистрибутивов. вместо безумных сегодняшних сотни-двух. Тогда разработчикам линукс станет интересен. Вирусописателям тоже ;)

Вот достигнет число линуковских декстопов до уровня виндовых - тогда и поговорим.

Кстати, на моей винде вирусов нет.

Наверно, вы хотели сказать что ПОКА нет ;)

Вообще-то я другое хотел сказать: у линуксоидов ПОКА нет. Да, я понимаю, что любая (!) ось уязвима. И заявлять, что "вот этот самый комп непробиваем" безответственно. Пробиваем. Но цена разная. Мой комп непробиваем для всякой бродячей шелупени, коих 99% с фиг знает сколькими девятками после запятой. Методы внедрения этой грязи - давно известны. Инструменты защиты есть. Правила поведения - тоже. И все компы, что мне доводилось "лечить", все до единого были настроены с нарушением этих правил. Все до единого "пострадавшие" лазали хрен знает по каким помойкам под правами администратора.

Вы полагаете, пересев на линукс (после того, как он станет популярен в народе) эти персонажи будут вести себя по другому? Да точно так же...

Таким персонажам, о которых Вы здесь упоминаете, Linux на дух не нужен (именно им лично). У меня нет цели что-либо доказывать, потому как каждый решает за себя сам. У каждого есть свой взгляд, свои мысли, которые могут не совпадать с другими мнениями. Так что предлагаю завершить дискуссию, и остаться каждому при своем мнении))

Ох уж эти холивары... И не захочешь - ввяжешься.

Насчёт описанных персонажей – им не то чтобы линукс не нужен, им нужно постоянство. Люди часто боятся всего нового. А в защите системы от их кипучей деятельности очень преуспел, например, Гугл с его Андроидом.

К слову о вирусах: Пока пользователей линукса мало и большинство составляют грамотные люди, бессмысленно писать вирус для него, если только не PoC. Как в том анекдоте про Неуловимого Джо. А вот целенаправленно ломать конкретные компьютеры будут (и ломают, благо среди серверов *никсы преобладают). В подробности безопасности разных систем вдаваться не буду, а то начнётся перебрасывание какашками :). Ну и не забываем, что обычно самое слабое место в безопасности большинства систем — прокладка между стулом и монитором.

Подскажите какой дистрибутив Линукс выбрать что бы без проблем можно было работать с двумя мониторами один рабочий стол .

Спасибо

Навскидку назову Убунту (а также ее разновидности Kubuntu, Lubuntu, Xubuntu и пр.), хотя у меня всё еще стоит старушка 10.04; про новые ничего конкретно не скажу. Зато скажу, что Mint и Fedora тоже скорее всего подойдут, как и большинство других работающих-из-коробки дистрибутивов.

А статья хороша. Очень хотелось увидеть тут прекраснейший комикс[перевод], значение которого данная статья проясняет :). По существу: Куда смотрит графическая утилита автообновления в убунтах, когда требует пароль самого первого из нерутовых пользователей вместо текущего, хотя он есть в sudoers и имеет там право выполнять всё что угодно?

Парни, подскажите пожалуста. Я игралась с линуксом настраивала его под себя: програмки, панельки и внутри там к ним всякие настройки. Потом захотела сделать отдельно пользователей для Мами, Папи и Брата. Но тогда там у них полностю как после установки - пусто, они уже привикли на моем user’e сидеть ( три раза поторять все надоело и к томуже я не помню как все делалось). А и после загрузки сразу заходить в мой профиль и пароль не спрашивает хотя в меню я указала - спрашивать!

Какими командами можно склонировать пользователя?

Попробуйте скопировать ваши настройки. Файлы настроек скрытые. Чтобы скопировать, надо в наутилусе (или др. файл-менеджере) включить отображение скрытых файлов (Ctrl + H для наутилуса) и скопировать все скрытые файлы (их имя начинается с точки) из вашей домашней папки в домашнюю папку другого пользователя.

Статья замечательная, ну прооо-сто улет. Спасибо авторам.

Прямо улёт? Ну что ж, пожалуйста. Лишь бы на пользу.